Avantages de Java Wrapper Class Ils sont utilisés pour convertir les types de données primitifs en objets (les objets sont nécessaires lorsque nous devons passer un argument dans la méthode donnée). util contient des classes qui ne traitent que des objets, donc cela aide aussi dans ce cas. Les structures de données stockent uniquement les objets et les types de données primitifs. Dernière modifié: 2025-01-22 17:01

Liste des mots contenant la déportation 'port'. exportation. importer. aéroport. abri voiture. comportement. répartition. comportements. cotransports. répartissable. répartition. port à conteneurs. répartitions. ports à conteneurs. co-transport. disproportionné. disproportionné. exportabilités. disproportionné. disproportionné. mauvaise répartition. disproportionné. disproportionné. Dernière modifié: 2025-01-22 17:01

Eh bien, nous ne cherchons pas à savoir s'il vaut mieux être un gars du langage qu'être un gars du framework ou non; mais discutera des différences entre le framework et la bibliothèque. Cadre vs bibliothèque. Framework Library Avoir des bibliothèques préinstallées, sait laquelle est la mieux adaptée. Vous devez sélectionner vos bibliothèques. Dernière modifié: 2025-01-22 17:01

Dans votre fichier Word, saisissez une formule, par exemple H2SO4. Tapez H. Ensuite, sous l'onglet Accueil, dans le groupe Police, cliquez sur Indice. Ou appuyez sur CTRL+=. Dernière modifié: 2025-01-22 17:01

L'opérateur de concaténation est un opérateur binaire, dont la syntaxe est indiquée dans le schéma général d'une expression SQL. Vous pouvez utiliser l'opérateur de concaténation (||) pour concaténer deux expressions qui s'évaluent en types de données caractère ou en types de données numériques. Dernière modifié: 2025-01-22 17:01

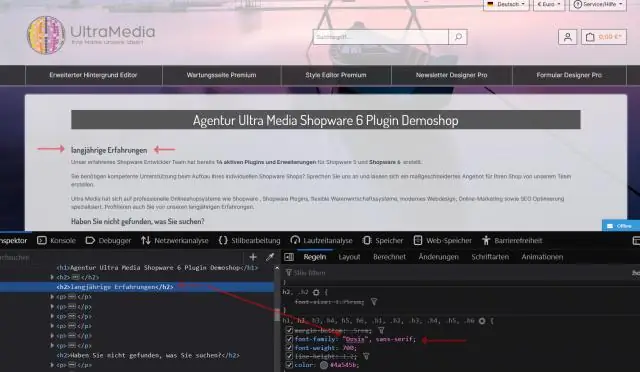

Appuyez sur la touche de fonction F12 dans le navigateur Chrome pour lancer le débogueur JavaScript, puis cliquez sur « Scripts ». Choisissez le fichier JavaScript en haut et placez le point d'arrêt dans le débogueur pour le code JavaScript. Ctrl + Maj + J ouvre les outils de développement. Dernière modifié: 2025-01-22 17:01

Lorsqu'une servlet est déchargée par le conteneur de servlet, sa méthode destroy() est appelée. Cette étape n'est exécutée qu'une seule fois, car une servlet n'est déchargée qu'une seule fois. Une servlet est déchargée par le conteneur si le conteneur s'arrête ou si le conteneur recharge l'ensemble de l'application Web au moment de l'exécution. Dernière modifié: 2025-01-22 17:01

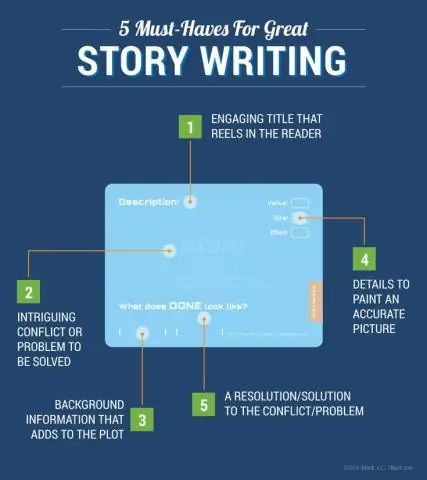

Les besoins des utilisateurs sont des exigences qui ajoutent de la valeur à un produit, un service ou un environnement pour un utilisateur. La capture des besoins des utilisateurs est un processus consistant à inciter les utilisateurs à comprendre leurs problèmes, processus, objectifs et préférences. Voici des exemples courants de besoins des utilisateurs. Dernière modifié: 2025-01-22 17:01

À quoi ressemble le termite Frass. Parce que les termites de bois sec consomment du bois sec (comme leur nom l'indique), les excréments excrétés par les termites de bois sec sont secs et en forme de granulés. Lorsqu'elles sont en tas, les déjections peuvent ressembler à de la sciure de bois ou du sable. La couleur peut varier du beige clair au noir, selon le type de bois que les termites consomment. Dernière modifié: 2025-01-22 17:01

Intercepteur. Postman Interceptor est une extension Chrome qui agit comme un compagnon de navigateur pour Postman. Interceptor vous permet de synchroniser les cookies de votre navigateur avec Postman et de capturer les requêtes réseau directement depuis Chrome, en les enregistrant dans votre historique ou votre collection Postman. Dernière modifié: 2025-01-22 17:01

Placez le disque dur emballé dans le congélateur. Laissez le disque dur au congélateur pendant au moins 12 heures. Connectez ensuite le lecteur à l'ordinateur et commencez à copier les données. À un moment donné, le disque dur échouera à nouveau. Dernière modifié: 2025-01-22 17:01

Placez l'appareil photo sur un trépied, effectuez une prise de vue longue exposition et restez immobile en cas de faible luminosité. Équilibrez-le sur quelque chose, n'importe quoi, à proximité. Posez la caméra au sol pour un autre point de vue. Utilisez un grand angle pour apparaître plus loin que vous ne l'êtes. Dernière modifié: 2025-06-01 05:06

Avantages du mode avion Le mode avion est également utile si vous utilisez l'iPhone comme réveil et que vous ne voulez pas être réveillé pendant la nuit par des appels entrants, des SMS, des e-mails ou d'autres notifications de données. Ils sont désactivés mais votre alarme se déclenchera toujours. Dernière modifié: 2025-01-22 17:01

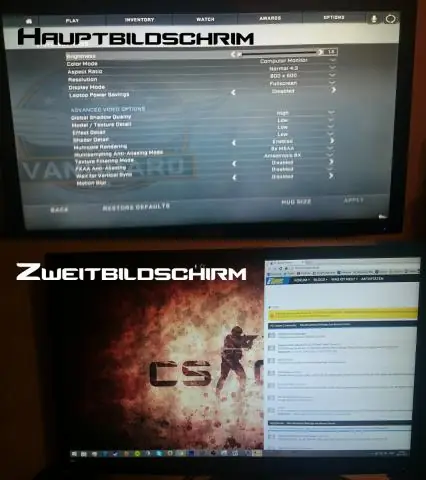

À l'aide des paramètres de l'écran Windows, définissez la fenêtre principale sur le moniteur sur lequel vous souhaitez jouer à votre jeu. Faites un clic droit sur un espace vide de la barre des tâches et assurez-vous qu'il est déverrouillé. Faites un clic gauche et maintenez sur un espace vide de la barre des tâches et faites-le glisser vers un autre moniteur (celui que vous n'utilisez pas pour votre jeu). Dernière modifié: 2025-01-22 17:01

Les parents envoient les lettres de leurs enfants au « maître de poste du cachet de la poste du pôle Nord », avec la réponse du Père Noël et une enveloppe timbrée à son adresse. Le maître de poste du cachet de la poste du pôle Nord renverra la lettre à l'enfant avec un cachet spécial du Père Noël. Dernière modifié: 2025-01-22 17:01

Access est un logiciel de base de données qui utilise le moteur Jet pour stocker des données. SQL est un langage de programmation déclaratif utilisé pour accéder aux données stockées dans une base de données. Access prend en charge une variante du langage SQL appelé T-SQL qui est utilisé par les produits de base de données Microsoft. Dernière modifié: 2025-01-22 17:01

Managed Google Play est une plate-forme d'applications d'entreprise basée sur Google Play qui est gratuite pour les clients AndroidEnterprise et que vous pouvez intégrer à votre solution EMM. Dernière modifié: 2025-01-22 17:01

Définition et utilisation La fonction pow() renvoie la valeur de x à la puissance y (xy). Si un troisième paramètre est présent, il renvoie x à la puissance y, module z. Dernière modifié: 2025-01-22 17:01

L'InfoPackage est un point d'entrée permettant à SAPBI de demander des données à un système source. Les InfoPackages sont des outils d'organisation des demandes de données extraites du système source et chargées dans le système BW. En bref, le chargement des données dans le BW s'effectue à l'aide d'InfoPackages. Dernière modifié: 2025-01-22 17:01

Nous n'avons défini le nième nombre de Fibonacci qu'en fonction des deux qui le précèdent : le n-ième nombre de Fibonacci est la somme du (n-1)ième et du (n-2)ième. Ainsi, pour calculer le 100e nombre de Fibonacci, par exemple, nous devons d'abord calculer toutes les 99 valeurs qui le précèdent - toute une tâche, même avec une calculatrice. Dernière modifié: 2025-01-22 17:01

Les deux types de complément de sujet sont les adjectifs de prédicat et les nominatifs de prédicat. Chaque complément de sujet décrit ou renomme le ou les sujets dans une phrase. Les adjectifs prédicats décrivent le sujet d'une phrase en donnant plus d'informations sur ses caractéristiques. Dernière modifié: 2025-01-22 17:01

Alors que Spark prend en charge le chargement de fichiers à partir du système de fichiers local, il nécessite que les fichiers soient disponibles au même chemin sur tous les nœuds de votre cluster. Certains systèmes de fichiers réseau, comme NFS, AFS et la couche NFS de MapR, sont exposés à l'utilisateur en tant que système de fichiers normal. Dernière modifié: 2025-01-22 17:01

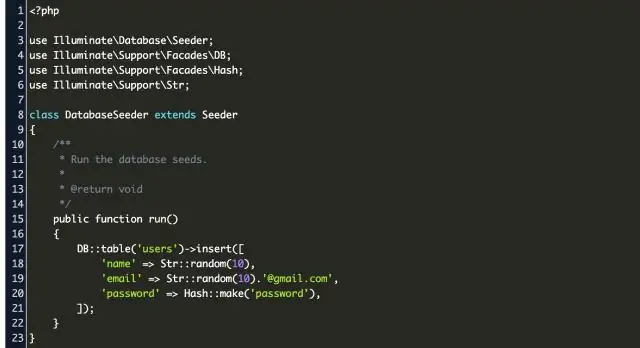

Laravel inclut une méthode simple pour ensemencer votre base de données avec des données de test à l'aide de classes d'amorçage. Toutes les classes de semences sont stockées dans le répertoire database/seeds. À partir de cette classe, vous pouvez utiliser la méthode d'appel pour exécuter d'autres classes d'amorçage, vous permettant de contrôler l'ordre d'amorçage. Dernière modifié: 2025-01-22 17:01

Comment installer Amazon Appstore sur votre appareil Android Étape 1 : Sur votre téléphone ou tablette, appuyez sur Paramètres > Sécurité. Étape 2 : lancez votre navigateur mobile et rendez-vous sur www.amazon.com/getappstore. Étape 3 : Une fois le téléchargement terminé, balayez vers le bas depuis le haut de l'écran pour ouvrir la vue de vos notifications, puis appuyez sur l'entrée Amazon Appstore pour démarrer l'installation. Dernière modifié: 2025-01-22 17:01

Développeur : Microsoft. Dernière modifié: 2025-01-22 17:01

Utilisation de plusieurs serveurs proxy Accédez à Internet et pointez votre navigateur Web vers le site Web de Proxy Firewall (voir Ressources.). Téléchargez et installez le pare-feu proxy. Ajoutez vos serveurs proxy au logiciel Proxy Firewall. Configurez des règles individuelles pour chaque programme sur votre ordinateur. Dernière modifié: 2025-01-22 17:01

Les gardes de navigation du routeur Angular permettent d'accorder ou de supprimer l'accès à certaines parties de la navigation. Une autre protection de route, la protection CanDeactivate, vous permet même d'empêcher un utilisateur de quitter accidentellement un composant avec des modifications non enregistrées. Dernière modifié: 2025-01-22 17:01

Nom. 1. la naissance - l'événement de la naissance; 'ils ont fêté la naissance de leur premier enfant' nativité, nativité, naissance. Dernière modifié: 2025-01-22 17:01

Comment changer la police avec CSS Localisez le texte où vous souhaitez changer la police. Nous utiliserons ceci comme exemple : Entourez le texte de l'élément SPAN : Ajoutez l'attribut à la balise span : Dans l'attribut style, modifiez la police à l'aide du style font-family. Enregistrez les modifications pour voir les effets. Dernière modifié: 2025-01-22 17:01

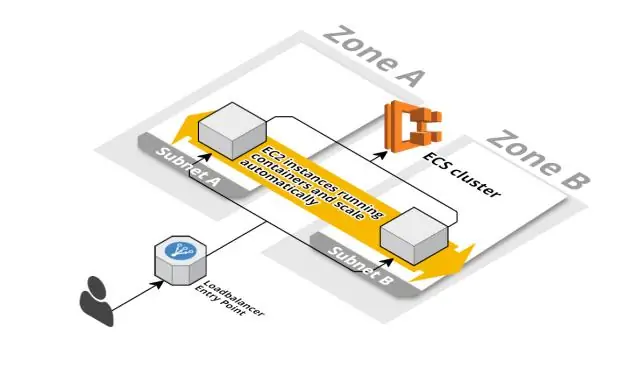

Comme vu ci-dessus, un cluster est un groupe d'instances de conteneur ECS. Amazon ECS gère la logique de planification, de maintenance et de gestion des demandes de mise à l'échelle vers ces instances. Cela vous évite également de trouver le placement optimal de chaque tâche en fonction de vos besoins en CPU et en mémoire. Un cluster peut exécuter de nombreux services. Dernière modifié: 2025-01-22 17:01

Étant donné que les chaînes sont des types de référence, les types de référence sont la valeur par défaut est null. str est une chaîne, c'est donc un type référence, donc la valeur par défaut est null. int str = (par défaut)(int); str est un entier, donc c'est un type valeur, donc la valeur par défaut est zéro. Dernière modifié: 2025-01-22 17:01

Configurer et imprimer une page de la même étiquette Accédez à Mailings > Labels. Sélectionnez les options. Choisissez le type d'imprimante, les produits d'étiquettes et le numéro de produit. Sélectionnez OK. Tapez une adresse ou d'autres informations dans la zone Adresse de livraison. Pour modifier la mise en forme, sélectionnez le texte, puis sélectionnez Police pour apporter des modifications. Dernière modifié: 2025-01-22 17:01

Si vous avez une vieille maison et qu'elle n'a pas été inspectée depuis un certain nombre d'années, cela peut être dû à un recâblage. Les signes que vous devrez peut-être recâbler votre maison comprennent des disjoncteurs qui se déclenchent régulièrement, de légers chocs causés par des interrupteurs et des prises, des lumières vacillantes ou tamisées fréquemment, des fils et des câbles endommagés ou exposés. Dernière modifié: 2025-01-22 17:01

Autodesk Revit est un logiciel de modélisation des informations du bâtiment (BIM) pour Microsoft Windows, qui permet à l'utilisateur de concevoir avec des éléments de modélisation et de dessin paramétrique. Revit est une base de données à fichier unique qui peut être partagée entre plusieurs utilisateurs. Dernière modifié: 2025-01-22 17:01

Tests en boîte noire Avantages Inconvénients Un grand nombre de testeurs modérément qualifiés peuvent tester l'application sans aucune connaissance de l'implémentation, du langage de programmation ou des systèmes d'exploitation. Les cas de test sont difficiles à concevoir. Dernière modifié: 2025-01-22 17:01

La compression intra-trame ne se produit que dans chaque image. La compression inter-images utilise ce fait pour compresser les images en mouvement. La compression inter-image implique l'analyse des changements dans le film d'une image à l'autre et prend note uniquement des parties de l'image qui ont changé. Dernière modifié: 2025-01-22 17:01

Pour convertir des images en noir et blanc avec Paint, il vous suffit de cliquer sur le bouton Paint puis sur Enregistrer sous. Ensuite, utilisez le menu déroulant et choisissez Monochrome Bitmap comme indiqué dans la capture d'écran ci-dessous. Cette option vous permet d'enregistrer votre image dans un format noir et blanc. Dernière modifié: 2025-01-22 17:01

Réseaux de classe C (/24 préfixes) Il s'agit d'un numéro de réseau de 21 bits avec un numéro d'hôte de 8 bits. Cette classe définit un maximum de 2 097 152(2 21)/24 réseaux. Et chaque réseau prend en charge jusqu'à 254 (2 8 -2) hôtes. L'ensemble du réseau de classe C représente 2 29 (536 870 912) adresses; il ne s'agit donc que de 12,5 % du total IPv4. Dernière modifié: 2025-01-22 17:01

Avec le nouveau lecteur Bluestacks, vous pouvez installer et lire presque toutes les applications Android directement depuis votre ordinateur. Pas besoin de vous soucier des connexions Internet stables ou de la durée de vie de la batterie qui vous reste. Maintenant, vous pouvez jouer et progresser aussi loin que vous le souhaitez dans Panda Pop, le tout dans le confort de votre foyer. Dernière modifié: 2025-01-22 17:01

Témoignages d'utilisateurs techniques définis. Une User Story technique est une histoire axée sur le support non fonctionnel d'un système. Parfois, ils se concentrent sur des histoires classiques non fonctionnelles, par exemple : liées à la sécurité, aux performances ou à l'évolutivité. Un autre type d'histoire technique se concentre davantage sur la dette technique et le refactoring. Dernière modifié: 2025-01-22 17:01