Le paramètre nodesize spécifie le nombre minimum d'observations dans un nœud terminal. Le définir plus bas conduit à des arbres avec une profondeur plus grande, ce qui signifie que davantage de divisions sont effectuées jusqu'aux nœuds terminaux. Dans plusieurs progiciels standard, la valeur par défaut est 1 pour la classification et 5 pour la régression. Dernière modifié: 2025-01-22 17:01

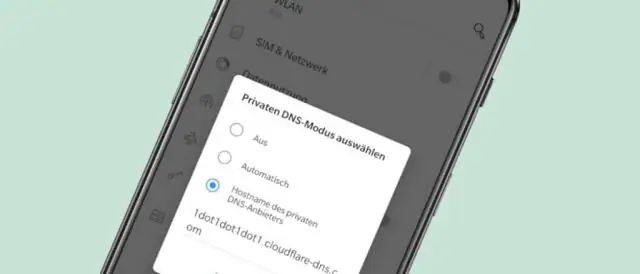

Étapes Ouvrez le panneau des paramètres rapides de votre Galaxy. Allumez votre réseau Wi-Fi. Ouvrez l'application Paramètres de votre Galaxy. Appuyez sur Connexions en haut de Paramètres. Faites glisser vers le bas et appuyez sur Plus de paramètres de connexion. Appuyez sur Appels Wi-Fi. Faites glisser le commutateur d'appel WiFi sur. Appuyez sur l'onglet Préférence d'appel. Dernière modifié: 2025-01-22 17:01

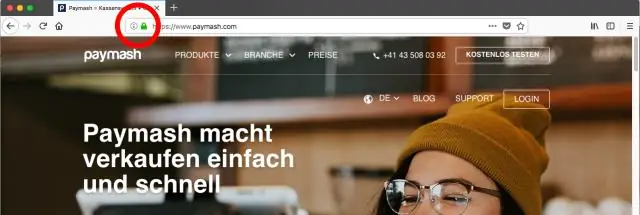

Comment activer SSL dans cPanel ? Connectez-vous à votre compte cPanel. Cliquez sur SSL/TLS dans la section « Sécurité ». Après avoir cliqué sur "SSL/TLS", cliquez sur "Gérer les sites SSL" sous "Installer et gérer SSL pour votre site (HTTPS)". Copiez le code de certificat SSL que vous avez obtenu auprès de l'autorité de certification et collez-le dans le : (CRT)”. Dernière modifié: 2025-06-01 05:06

Ajout d'une facette à un projet Java EE Dans la vue Explorateur de projets de la perspective Java™ EE, cliquez avec le bouton droit sur le projet, puis sélectionnez Propriétés. Sélectionnez la page Facettes du projet dans la fenêtre Propriétés. Cliquez sur Modifier le projet et cochez les cases en regard des facettes que vous souhaitez que le projet ait. Dernière modifié: 2025-01-22 17:01

Dans Oracle PL/SQL, un ROWNUM est une pseudo-colonne qui indique le numéro de ligne dans un jeu de résultats récupéré par une requête SQL. Il commence par affecter 1 à la première ligne et incrémente la valeur ROWNUM avec chaque ligne suivante renvoyée. Un jeu de résultats de requête peut être limité en filtrant avec le mot-clé ROWNUM dans la clause WHERE. Dernière modifié: 2025-01-22 17:01

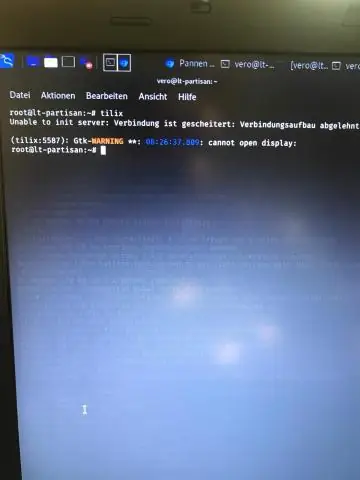

Effectuez l'une des opérations suivantes : Appuyez sur Alt+F12. Sélectionnez Afficher | Fenêtres d'outils | Terminal à partir du menu principal. Cliquez sur le bouton de la fenêtre de l'outil Terminal. Passez le pointeur de votre souris dans le coin inférieur gauche de l'IDE, puis choisissez Terminal dans le menu. Dernière modifié: 2025-01-22 17:01

Vérifiez dans les paramètres système Allez dans Paramètres, puis choisissez « À propos du téléphone » en bas de la liste. Le champ Numéro de modèle vous montre la réponse. Dernière modifié: 2025-01-22 17:01

Une clé de chiffrement de données (DEK) est un type de clé conçu pour chiffrer et déchiffrer des données au moins une fois ou éventuellement plusieurs fois. Les données sont cryptées et décryptées à l'aide du même DEK; par conséquent, un DEK doit être stocké pendant au moins une durée spécifiée pour déchiffrer le texte chiffré généré. Dernière modifié: 2025-01-22 17:01

À mesure que les gens augmentent la quantité d'informations qu'ils partagent sur les sites Web de médias sociaux, le besoin de contrôles de sécurité et de confidentialité accrus augmente également. Le potentiel d'abus et de violations de la vie privée est tout simplement trop élevé lorsque les employeurs ont accès aux comptes de médias sociaux d'un individu. Dernière modifié: 2025-01-22 17:01

Avec Microsoft Word Mobile, vous pouvez ouvrir, modifier et même créer de nouveaux documents Word directement sur votre téléphone. Accédez simplement à Office Hub pour commencer. Pour ouvrir un document Word Dans Emplacements, appuyez sur l'emplacement où se trouve le document, puis appuyez sur le document. Faites glisser jusqu'à Récent, puis appuyez sur un document que vous avez récemment ouvert. Appuyez sur Rechercher. Dernière modifié: 2025-01-22 17:01

Étapes à retenir Étape 1 - Créez un objet Gson à l'aide de GsonBuilder. Créez un objet Gson. C'est un objet réutilisable. Étape 2 - Désérialisez JSON en objet. Utilisez la méthode fromJson() pour obtenir l'objet du JSON. Étape 3 - Sérialiser l'objet en JSON. Utilisez la méthode toJson () pour obtenir la représentation sous forme de chaîne JSON d'un objet. Dernière modifié: 2025-01-22 17:01

Strapi est un CMS headless gratuit et open source qui livre votre contenu partout où vous en avez besoin. Gardez le contrôle sur vos données. Dernière modifié: 2025-01-22 17:01

Comprendre le sujet et le prédicat est la clé d'une bonne écriture de phrase. Le sujet d'une phrase complète est de qui ou de quoi parle la phrase, et le prédicat parle de ce sujet. Le chien est le sujet de la phrase, parce que la phrase dit quelque chose sur ce chien. Dernière modifié: 2025-01-22 17:01

Lorsque votre appareil photo ne fonctionne pas sous Windows10, il se peut que les pilotes soient manquants après une mise à jour récente. Il est également possible que votre programme antivirus bloque la caméra ou que vos paramètres de confidentialité n'autorisent pas l'accès à la caméra pour certaines applications. Dernière modifié: 2025-01-22 17:01

Il suffit d'en mélanger une demi-tasse avec le jus de deux citrons, et vous obtenez votre tueur de termites. Mettez-le dans un flacon pulvérisateur et vaporisez le mélange autour de la zone où vous soupçonnez les termites. La substance acide tuera les termites au contact. Dernière modifié: 2025-06-01 05:06

VIDÉO De même, on peut se demander, à quelle profondeur dois-je faire un bac à sable ? Si tu veux construire un bac à sable , mesurez votre périmètre et creusez la zone jusqu'à un profondeur de 6 pouces. Ensuite, ajoutez une couche de sable d'environ 4 pouces de large pour que les planches puissent s'asseoir avant de poser votre première couche de planches.. Dernière modifié: 2025-01-22 17:01

GroupMe permet aux utilisateurs de communiquer toutes sortes d'informations avec tous les membres du groupe. Mais les utilisateurs ont des difficultés à partager et à trouver des messages importants ou spécifiques car : Il est difficile de les trouver dans une énorme pile de messages. Les utilisateurs ne peuvent pas faire des choses comme épingler ou enregistrer les messages qu'ils veulent. Dernière modifié: 2025-01-22 17:01

Illustrator est désormais considéré comme un outil permettant aux graphistes et aux artistes numériques de créer de nombreux types de produits numériques. Les deux font désormais partie de la puissante suite Creative Cloud d'Adobe. Dernière modifié: 2025-01-22 17:01

Le protocole RTSP (Real Time Streaming Protocol) est un protocole de contrôle de réseau conçu pour être utilisé dans les systèmes de divertissement et de communication pour contrôler les serveurs de diffusion multimédia en continu. Le protocole est utilisé pour établir et contrôler les sessions multimédias entre les points d'extrémité. Dernière modifié: 2025-01-22 17:01

Les éléments graphiques sont des images et d'autres images qui accompagnent un texte pour en améliorer le sens pour le lecteur. Quelques exemples de caractéristiques graphiques incluent des photographies, des dessins, des cartes, des graphiques et des diagrammes. Dernière modifié: 2025-01-22 17:01

Comment connecter la VoIP à une ligne fixe Connectez une extrémité du câble Ethernet à un port libre de votre routeur ou modem haut débit. Connectez la deuxième extrémité du câble Ethernet au port Internet de l'adaptateur VoIP fourni par votre fournisseur de services VoIP. Connectez une extrémité du câble téléphonique au port téléphonique de l'adaptateur VoIP, étiqueté « Ligne 1 » ou « Téléphone 1 ». Dernière modifié: 2025-01-22 17:01

Non crypté signifie que la communication sur le site n'est pas sécurisée dont la plupart des navigateurs de nos jours sont en constante amélioration. Citation. Une connexion sécurisée est un échange d'informations crypté entre le site Web que vous visitez et Internet Explorer. Dernière modifié: 2025-01-22 17:01

Sys. dm_exec_sessions est une vue de portée serveur qui affiche des informations sur toutes les connexions utilisateur actives et les tâches internes. Ces informations incluent la version du client, le nom du programme client, l'heure de connexion du client, l'utilisateur de connexion, les paramètres de session en cours, etc. Utiliser sys. Dernière modifié: 2025-01-22 17:01

Une VM préemptive (PVM) est une instance de machine virtuelle (VM) Google Compute Engine (GCE) qui peut être achetée avec une remise importante tant que le client accepte que l'instance se termine après 24 heures. Dernière modifié: 2025-01-22 17:01

Réponse originale : Qu'est-ce que ifstream en C++ ?ifstream en C++ est une classe de flux qui signifie inputfile stream. Ceci est utilisé pour lire les données du fichier. Dernière modifié: 2025-01-22 17:01

Connectez-vous et sélectionnez l'option « Voir les examens pour un autre programme de test » et sélectionnez Programme de certification Oracle. Accédez à certview.oracle.com. Sélectionnez First Time User et connectez-vous avec le nom d'utilisateur et le mot de passe de votre compte Web Oracle. Fournissez l'identifiant de test Oracle et l'adresse e-mail de votre profil Pearson VUE. Dernière modifié: 2025-01-22 17:01

Avec l'USB, Firewire (également appelé IEEE 1394) est un autre connecteur populaire pour ajouter des périphériques à votre ordinateur. Firewire est le plus souvent utilisé pour connecter des caméscopes numériques, des disques durs externes et d'autres appareils pouvant bénéficier des taux de transfert élevés (jusqu'à 480 Mbps) pris en charge par la connexion Firewire. Dernière modifié: 2025-01-22 17:01

La réplication DFS est un rôle de Windows Server qui peut l'utiliser pour répliquer des serveurs de fichiers sur le réseau local ou Internet. La réplication DFS (Distributed File System) utilise un algorithme de compression en tant que compression différentielle à distance (RDC) pour répliquer uniquement les modifications du bloc de fichiers au lieu du fichier entier. Dernière modifié: 2025-01-22 17:01

LogManager est utilisé pour maintenir les propriétés de configuration du cadre de journalisation et pour gérer un espace de noms hiérarchique de tous les objets Logger nommés. Dernière modifié: 2025-01-22 17:01

Réponse originale : Java est-il difficile à apprendre ? Pas plus difficile que n'importe quel autre langage de programmation, et nettement plus facile que beaucoup. C'est une très bonne première langue à apprendre, car vous pouvez faire des choses simples assez facilement, et les types d'erreurs que vous êtes susceptible de faire sont facilement compris et corrigés. Dernière modifié: 2025-01-22 17:01

Questions d'entretien avec un développeur Full Stack : quel est le langage de programmation le plus essentiel pour votre travail ? Sur quels projets de codage travaillez-vous actuellement ? Quelle est, à votre avis, la qualité la plus importante chez un développeur Full Stack ? Comment vous tenir au courant des développements dans l'industrie de la technologie? Décrivez un moment où vous avez commis une erreur dans vos fonctions. Dernière modifié: 2025-01-22 17:01

Pour ajouter une classe proxy à votre projet à l'aide de Wsdl.exe À partir d'une invite de commandes, utilisez Wsdl.exe pour créer une classe proxy, en spécifiant (au minimum) l'URL du service Web Report Server. L'outil WSDL accepte un certain nombre d'arguments d'invite de commande pour générer un proxy. Dernière modifié: 2025-01-22 17:01

Étapes pour convertir VOB en MKV Chargez les fichiers VOB sans perte. Insérez votre disque DVD dans votre lecteur DVD, puis recherchez vos fichiers VOB dans le dossier ViDEO_TS. Choisissez MKV comme format de sortie vidéo. Choisissez 'MKV' comme format de sortie dans 'Profil' > 'CommonVideo' comme format de sortie. Commencez à convertir des vidéos VOB en MKV. Dernière modifié: 2025-01-22 17:01

Une fois le FixMeStick démarré, il établit une connexion Internet, recherche les mises à jour du produit, télécharge les dernières signatures de logiciels malveillants et démarre son analyse de suppression des logiciels malveillants. Tout cela se passe sans aucune action de la part de l'utilisateur. En fait, il affiche un avis suggérant que vous alliez faire une pause, car l'analyse peut prendre des heures. Dernière modifié: 2025-01-22 17:01

Voici les étapes pour créer un projet Spring Boot simple. Étape 1 : Ouvrez Spring initializr https://start.spring.io. Étape 2 : Fournissez le nom du groupe et de l'artefact. Étape 3 : Cliquez maintenant sur le bouton Générer. Étape 4: Extrayez le fichier RAR. Étape 5 : Importez le dossier. SpringBootExampleApplication.java. pom.xml. Dernière modifié: 2025-01-22 17:01

Le DNS standard n'est crypté nulle part. DNSSEC a des réponses signées cryptographiquement (mais toujours pas cryptées). Il y a eu des idées et des implémentations non standard au fil des ans, mais rien de majeur. Dernière modifié: 2025-01-22 17:01

Quelques exemples de noms communs sont des choses comme table, chien, ville, amour, film, océan, livre. Un nom propre est un nom qui fait référence à une personne, un lieu, une chose, un animal ou une idée spécifique. Tout ce qui vous entoure est un nom, et donc apprendre à identifier les noms communs et propres est important pour votre écriture. Dernière modifié: 2025-01-22 17:01

Connectez-vous à votre Raspberry Pi avec votre mobile/tablette. Installez d'abord tightvncserver sur votre Raspberry Pi. Assurez-vous que vous êtes connecté sur le même réseau WiFi que votre appareil mobile depuis votre Raspberry Pi. Trouvez l'adresse IP de votre Raspberry Pi en utilisant ifconfig. Démarrez maintenant le serveur VNC sur le Raspberry Pi vncserver:1. Dernière modifié: 2025-01-22 17:01

L'interrupteur unipolaire est le cheval de bataille à usage général des interrupteurs. Il est utilisé pour contrôler une lumière, une prise ou un autre appareil à partir d'un seul endroit. Une caractéristique d'un interrupteur à bascule unipolaire est qu'il comporte des marquages marche et arrêt sur la bascule. Dernière modifié: 2025-01-22 17:01

Le DNS public de Google sécurise-t-il le « dernier saut » en cryptant la communication avec les clients ? Oui! Le trafic DNS traditionnel est transporté via UDP ou TCP sans cryptage. Nous fournissons également DNS sur HTTPS qui crypte le trafic entre les clients et Google Public DNS. Dernière modifié: 2025-06-01 05:06