TCP (Transmission Control Protocol) est une norme qui définit comment établir et maintenir une conversation réseau à travers laquelle les programmes d'application peuvent échanger des données. TCP fonctionne avec le protocole Internet (IP), qui définit comment les ordinateurs s'envoient des paquets de données. Dernière modifié: 2025-01-22 17:01

Dans la pratique, l'utilisation d'un ordinateur portable au lit entraîne souvent une raideur de la nuque ou des maux de dos, et peut provoquer une surchauffe qui endommage l'ordinateur. Pour assurer votre sécurité et celle de votre machine, passez à une position qui sollicite peu votre corps et éloigne les couvertures des ventilateurs de l'ordinateur. Dernière modifié: 2025-01-22 17:01

Articles associés : Samsung Galaxy Tab S2 9.7;. Dernière modifié: 2025-01-22 17:01

Connectez-vous à votre compte Google Ads. Dans l'angle supérieur droit, cliquez sur l'icône Outils et paramètres, puis sous "Planification", cliquez sur Outil de planification des mots clés. Tapez ou collez un ou plusieurs des éléments suivants dans la zone de recherche « Trouver de nouveaux mots clés » et, sur votre clavier, appuyez sur « Entrée » après chacun : Cliquez sur Démarrer. Dernière modifié: 2025-01-22 17:01

Développeur Oracle SQL Développeur(s) Oracle Corporation Version stable 19.4.0.354.1759 (20 décembre 2019) [±] Écrit en Java Platform Java SE Type SQL Environnement de développement intégré. Dernière modifié: 2025-01-22 17:01

Les commandes SQL sont regroupées en quatre catégories principales en fonction de leur fonctionnalité : DataDefinitionLanguage (DDL) : ces commandes SQL sont utilisées pour créer, modifier et supprimer la structure des objets de base de données. Les commandes sont CREATE, ALTER, DROP, RENAME et TRUNCATE. Dernière modifié: 2025-06-01 05:06

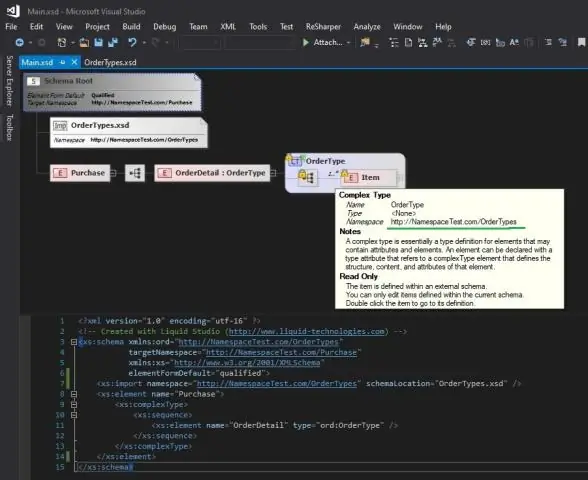

Le targetNamespace déclare un espace de noms pour que d'autres documents xml et xsd fassent référence à ce schéma. Le préfixe cible dans ce cas fait référence au même espace de noms et vous l'utiliseriez dans cette définition de schéma pour référencer d'autres éléments, attributs, types, etc. également définis dans cette même définition de schéma. Dernière modifié: 2025-01-22 17:01

La loi CAN-SPAM interdit la transmission d'un message électronique commercial ou d'un message transactionnel ou relationnel contenant des informations d'en-tête fausses ou trompeuses. C'est la seule exigence qui s'applique à la fois aux messages commerciaux et transactionnels ou relationnels. Dernière modifié: 2025-01-22 17:01

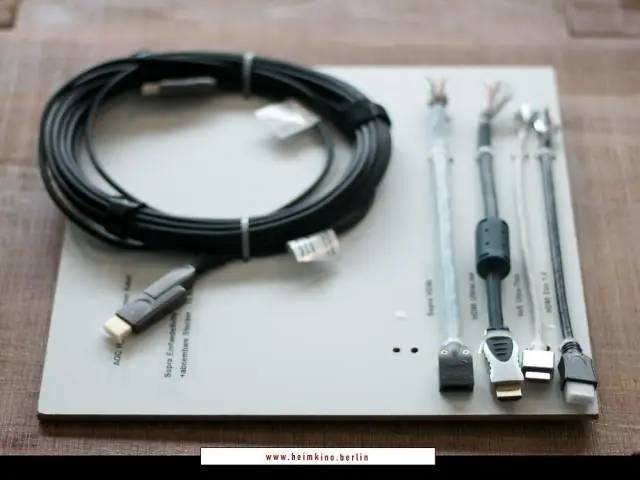

Le MIDI est un signal audio asymétrique dont la longueur et la qualité ont les mêmes implications que les lignes audio asymétriques : une qualité plus courte et plus élevée est meilleure. 20 pieds est une limite très sûre et prudente pour la longueur du câble MIDI. Des longueurs de 50 pieds ou plus sont possibles avec un câble de haute qualité. Dernière modifié: 2025-01-22 17:01

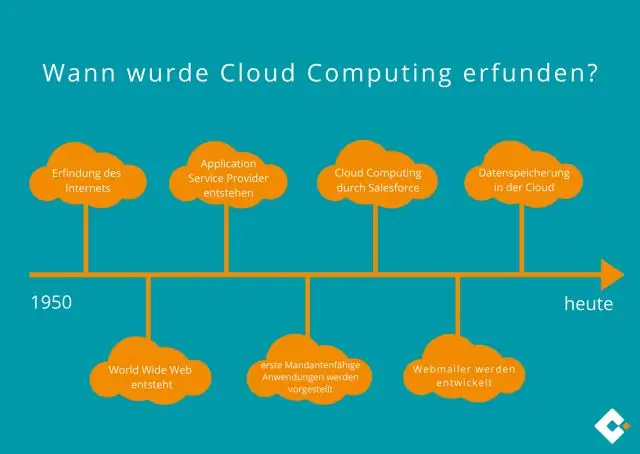

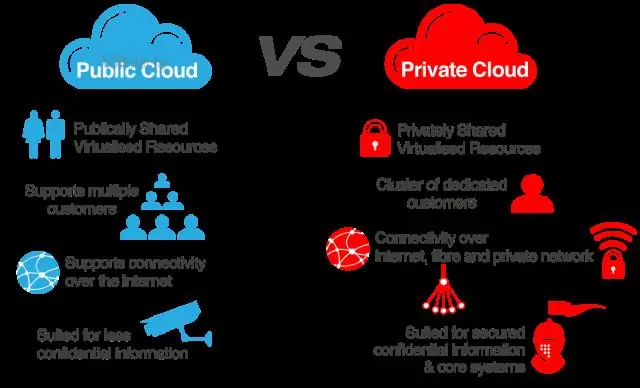

La vérité est que le passage au cloud computing sera plus bénéfique que nuisible pour votre entreprise. Pour la plupart des entreprises, cependant, les avantages en termes de réduction des coûts que le cloud computing peut apporter sont vitaux. Les entreprises qui passent au cloud computing bénéficient d'avantages en termes de coûts qui augmentent leurs bénéfices à long terme. Dernière modifié: 2025-01-22 17:01

Le Lenovo effacera toutes vos données existantes afin que l'IdeaPad fonctionne comme un neuf. Éteignez l'ordinateur et appuyez sur le bouton Novo, situé à gauche du bouton d'alimentation à l'avant du PC. Sélectionnez « Lenovo OneKey Recovery System » à l'aide des touches directionnelles, puis appuyez sur « Enter » pour démarrer dans l'environnement de récupération. Dernière modifié: 2025-01-22 17:01

Élasticité (cloud computing) Dans le cloud computing, l'élasticité est définie comme «le degré auquel un système est capable de s'adapter aux changements de charge de travail en approvisionnant et en éliminant l'approvisionnement des ressources de manière autonome, de sorte qu'à chaque instant, les ressources disponibles correspondent la demande actuelle aussi étroitement que possible. Dernière modifié: 2025-01-22 17:01

NON, les étudiants M.Com ne peuvent pas choisir GESTION comme matière dans les examens UGC-NET et passer l'examen. L'UGC demande aux candidats d'opter uniquement pour les matières dans lesquelles ils ont fait leur diplôme de fin d'études. Dernière modifié: 2025-01-22 17:01

La récupération dépendante de l'état décrit la découverte expérimentale selon laquelle les sujets qui apprennent quelque chose dans un état (par exemple, un état médicamenteux, non médicamenteux ou d'humeur) se souviennent davantage s'ils se souviennent dans le même état, plutôt que dans un état modifié. La récupération dépendante du contexte décrit le même phénomène. Dernière modifié: 2025-01-22 17:01

Appuyez sur Ctrl + Maj + Echap pour ouvrir le Gestionnaire des tâches. Dans l'onglet Processus, localisez le processus de l'Explorateur Windows. Une fois le processus redémarré avec succès, essayez d'interagir avec l'icône Haut-parleur et essayez d'ouvrir le VolumeMixer pour déterminer si le correctif a réellement fonctionné. Dernière modifié: 2025-01-22 17:01

L'architecture Grid fait référence à la coordination et au partage des ressources réparties sur les domaines administratifs géographiquement distribués - les organisations virtuelles (VO). L'architecture du Grid désigne la ressource en fonction de leurs fonctions et de leurs modèles d'interaction. Dernière modifié: 2025-06-01 05:06

Le champ de compartiment dans Salesforce Reports est une fonctionnalité incroyablement puissante utilisée pour catégoriser rapidement les valeurs d'un champ dans un rapport sans avoir besoin d'avoir un champ de formule personnalisé au niveau de l'objet. Les rapports Salesforce sont utilisés pour générer des données et afficher les données sous forme de lignes et de colonnes avec des critères de règle. Dernière modifié: 2025-01-22 17:01

Non, vous ne pouvez pas. La plupart des processeurs d'ordinateurs portables sont en fait soudés à la carte mère de l'ordinateur portable et ne peuvent pas être retirés sans risque important d'endommager la carte mère et le processeur. Vous pouvez regarder le type de socket du processeur et s'il contient les lettres 'BG', le processeur est soudé à la carte mère. Dernière modifié: 2025-01-22 17:01

Log Evolve est un numériseur de graphiques, créé à l'origine pour faciliter la numérisation de très grands graphiques (appelés journaux) dans le domaine de la géologie. Dernière modifié: 2025-01-22 17:01

La jointure externe complète, ou la jointure complète, est la syntaxe SQL utilisée pour combiner toutes les lignes de deux ou plusieurs tables. Avec la jointure externe complète, aucune ligne ne sera exclue de la table résultante de la requête. Table SELECT de syntaxe de jointure externe complète. noms-colonnes. DE la table1. PLEINE JOINTURE EXTÉRIEURE table2. SUR la table1. colonne = tableau2. colonne;. Dernière modifié: 2025-01-22 17:01

L'utilisateur du cloud privé a le cloud pour lui tout seul. En revanche, un cloud public est un service cloud qui partage des services informatiques entre différents clients, même si les données et les applications de chaque client s'exécutant dans le cloud restent cachées aux autres clients du cloud. Dernière modifié: 2025-01-22 17:01

Comment mettre des DVD sur iPhone ? Ouvrez votre DVD. Insérez le disque dans le lecteur DVD de votre ordinateur, exécutez Movavi Video Converter et choisissez AddDVD > Open DVD. Choisissez un préréglage. Accédez à Appareils > Apple et choisissez le préréglage pour votre modèle d'iPhone. Commencez à convertir votre DVD. Dernière modifié: 2025-01-22 17:01

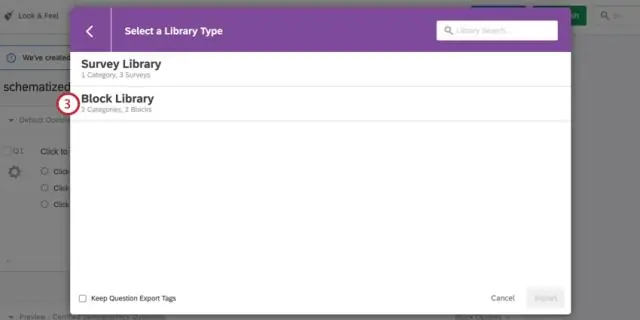

À propos de l'affichage des blocs Un bloc est un groupe de questions qui s'affichent sous forme d'ensemble dans votre enquête. Chaque enquête comprend au moins un bloc de questions. Dernière modifié: 2025-01-22 17:01

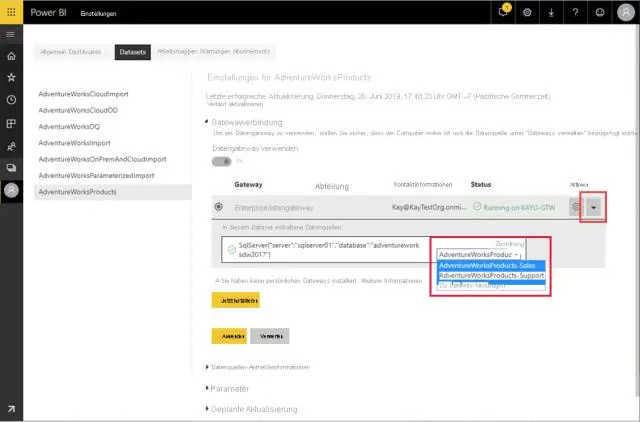

Ajouter une source de données Dans le coin supérieur droit du service Power BI, sélectionnez l'icône d'engrenage. Sélectionnez une passerelle, puis sélectionnez Ajouter une source de données. Sélectionnez le type de source de données. Entrez les informations pour la source de données. Pour SQL Server, vous choisissez une méthode d'authentification de Windows ou de base (authentification SQL). Dernière modifié: 2025-01-22 17:01

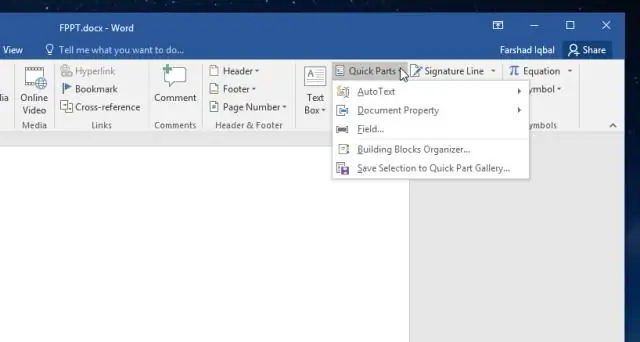

Les Quick Parts sont des éléments de texte réutilisables dans les applications Microsoft Office. Vous pouvez les utiliser pour ajouter des blocs de texte fréquemment utilisés à vos documents. Types de pièces rapides. Insertion de Quick Parts dans votre document. Dernière modifié: 2025-01-22 17:01

La fin de Shutter Island Teddy refuse d'accepter le fait qu'il a tué sa femme après qu'elle ait assassiné leurs enfants et qu'elle soit devenue délirante et violente. Le jeu de rôle était le dernier effort pour le forcer à accepter ses crimes ou il serait lobotomisé. Dernière modifié: 2025-01-22 17:01

Synonymes pour représenté caractérisé. défini. décrit. exprimé. sur la photo. délimité. dessiné. illustré. Dernière modifié: 2025-01-22 17:01

Définition. CWPM. Manuel de politique de protection de l'enfance (DHHS des États-Unis) CWPM. Mots corrigés par minute. Dernière modifié: 2025-01-22 17:01

Vous pouvez utiliser n'importe quoi pour les fonds d'écran verts tels que les panneaux d'affichage, un mur peint, des draps et des tissus, et plus encore, tant que la couleur est plate et complètement uniforme. Cependant, nous vous recommandons d'utiliser un fond d'écran vert approprié. Dernière modifié: 2025-01-22 17:01

Dans la bouche centrale se trouve Judas Iscariote, le plus maudit, qui a trahi Jésus. Dans les deux autres têtes se trouvent Brutus et Cassius qui sont tous deux tourmentés pour avoir trahi César. Virgil et Dante échappent à l'enfer en descendant d'abord puis en se retournant et en remontant la jambe de Lucifer. Dernière modifié: 2025-01-22 17:01

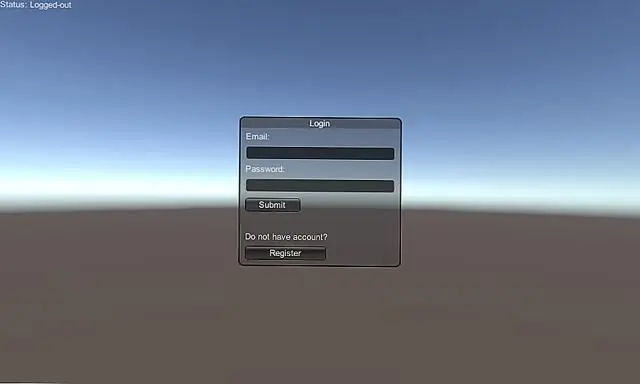

Suivez simplement les étapes ci-dessous : Sur la page d'accueil de la photo de connexion, cliquez sur Vos photos. Cliquez sur Télécharger des photos en haut à droite ou à gauche de la page. Cliquez sur Google. Saisissez vos identifiants de connexion Google et cliquez sur Connexion dans la zone de connexion Google qui apparaît. Cliquez sur un album pour l'ouvrir. Cliquez sur chaque photo individuelle que vous souhaitez télécharger. Dernière modifié: 2025-01-22 17:01

Créer une application Sélectionnez Toutes les applications > Créer une application. Sélectionnez une langue par défaut et ajoutez un titre à votre application. Tapez le nom de votre application tel que vous souhaitez qu'il apparaisse sur GooglePlay. Créez la liste de magasins de votre application, répondez au questionnaire d'évaluation du contenu et configurez la tarification et la distribution. Dernière modifié: 2025-01-22 17:01

Nœud actuel. js sont plus lents que l'utilisation du module http nu d'un facteur 2. Cela signifie que vous obtenez moins de la moitié des requêtes par seconde par rapport à ce que Node. js est capable de, ce qui signifie également que chaque demande prend deux fois plus de temps (dans certains cas même plus longtemps). Dernière modifié: 2025-01-22 17:01

Il existe deux types de fonctions en C. Par conséquent, elles sont également appelées Fonctions de bibliothèque. par exemple. scanf(), printf(), strcpy, strlwr, strcmp, strlen, strcat etc. Pour utiliser ces fonctions, il vous suffit d'inclure les fichiers d'en-tête C appropriés. Dernière modifié: 2025-06-01 05:06

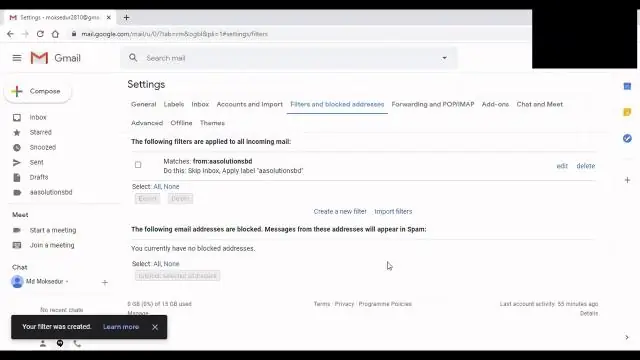

Choisissez Paramètres dans le menu déroulant. Dans l'écran Paramètres, sélectionnez l'onglet Etiquettes pour afficher les paramètres des Etiquettes. Sélectionnez afficher ou masquer pour chaque étiquette de la liste. L'écran Paramètres répertorie toutes les étiquettes. Dernière modifié: 2025-06-01 05:06

BICSI signifie Building Industry ConsultingService International. Si vous jetez un œil à leur site Web, ils donnent la meilleure définition de leur objectif : « BICSI fournit des informations, une formation et une évaluation des connaissances aux particuliers et aux entreprises du secteur des STI. Dernière modifié: 2025-01-22 17:01

Recherche dans une liste chaînée simple. La recherche est effectuée afin de trouver l'emplacement d'un élément particulier dans la liste. Si l'élément correspond à l'un des éléments de la liste, l'emplacement de l'élément est renvoyé par la fonction. Dernière modifié: 2025-01-22 17:01

De PostgreSQL wiki Streaming Replication (SR) offre la possibilité d'envoyer et d'appliquer en continu les enregistrements WAL XLOG à un certain nombre de serveurs de secours afin de les maintenir à jour. Cette fonctionnalité a été ajoutée à PostgreSQL 9.0. Dernière modifié: 2025-01-22 17:01

La CAO, ou conception assistée par ordinateur, est un logiciel utilisé par les ingénieurs, les architectes, les concepteurs ou les chefs de chantier pour créer des conceptions. Les ingénieurs, architectes et autres utilisent des logiciels pour concevoir et dessiner des bâtiments. La CAO a été développée dans les années 1960. Il permet aux concepteurs d'interagir avec l'ordinateur pour créer des dessins. Dernière modifié: 2025-01-22 17:01

Test.ai est une automatisation de test mobile qui utilise l'IA pour effectuer des tests de régression. Il est utile lorsqu'il s'agit d'obtenir les métriques de performance de votre application et est plus un outil de surveillance qu'un outil de test fonctionnel. Dernière modifié: 2025-01-22 17:01