La base de données principale est un ensemble central de fichiers de données qui définissent les règles et capturent et stockent les données pour les modules Grand livre–Projet/Grant. Cette base de données contient également des informations sur les utilisateurs et leurs profils de sécurité. Dernière modifié: 2025-06-01 05:06

Answer Expert Verified Les instructions de démarrage d'un ordinateur sont stockées dans un type de mémoire appelé Flash. La mémoire flash peut être écrite et lue, mais son contenu n'est pas effacé après la mise hors tension de l'ordinateur. Cette mémoire Flash est plus communément appelée BIOS (Basic Input Output System). Dernière modifié: 2025-01-22 17:01

Une table associative est une table non principale dont les colonnes de clé primaire sont toutes des clés étrangères. Étant donné que les tables associatives modélisent des relations pures plutôt que des entités, les lignes d'une table associative ne représentent pas des entités. Au lieu de cela, ils décrivent les relations entre les entités que le tableau représente. Dernière modifié: 2025-06-01 05:06

NET est un framework pour développer des applications logicielles. Il est conçu et développé par Microsoft et la première version bêta est sortie en 2000. Il est utilisé pour développer des applications pour le web, Windows, téléphone. De plus, il offre une large gamme de fonctionnalités et de support. Dernière modifié: 2025-01-22 17:01

Check-list d'optimisation Auditez et surveillez votre utilisation des polices : n'utilisez pas trop de polices sur vos pages et, pour chaque police, minimisez le nombre de variantes utilisées. Sous-ensemble de vos ressources de polices : de nombreuses polices peuvent être sous-ensembles ou divisées en plusieurs plages unicode pour fournir uniquement les glyphes dont une page particulière a besoin. Dernière modifié: 2025-01-22 17:01

Les téléphones SIP, également connus sous le nom de téléphones VoIP (Voice over Internet Protocol), sont des téléphones IP (Internet Protocol) qui permettent à votre fournisseur de services Internet d'intégrer des fonctionnalités téléphoniques de base avec le Web, la messagerie électronique, le chat en ligne et plus encore via le réseau IP. Dernière modifié: 2025-01-22 17:01

2 réponses. Sous l'onglet "Mise en page", cliquez sur l'option "Orientation", puis sélectionnez "Paysage". Créez ensuite votre PDF comme d'habitude. Vous pouvez enregistrer des fichiers Excel au format PDF, même sans utiliser Excel. Dernière modifié: 2025-01-22 17:01

Net Framework est une plate-forme de développement logiciel développée par Microsoft. Le framework était destiné à créer des applications, qui s'exécuteraient sur la plate-forme Windows. La première version du. Net framework peut être utilisé pour créer à la fois des applications basées sur des formulaires et sur le Web. Les services Web peuvent également être développés en utilisant le. Dernière modifié: 2025-01-22 17:01

Assistance commerciale Pour toute autre demande, contactez le service client Apple Store au 0800 048 0408. Les lignes sont ouvertes du lundi au vendredi de 08h00 à 20h00 et du samedi au dimanche de 09h00 à 18h00. Dernière modifié: 2025-06-01 05:06

Cela signifie que les notifications pour ce contact sont désactivées. Il faudrait les rallumer pour que ce contact ne voie plus la cloche avec une ligne. Dernière modifié: 2025-01-22 17:01

Le bois de teck est résistant aux intempéries, aux termites, aux coléoptères, aux champignons et à la pourriture du bois. Cependant, vous devez garder à l'esprit que ces bois ne sont pas du teck, ils ne sont pas plus solides que le teck et ne dureront pas aussi longtemps que le teck s'ils ne sont pas traités. Dernière modifié: 2025-01-22 17:01

Nœud. js prend en charge toutes sortes de bases de données, qu'il s'agisse d'une base de données relationnelle ou d'une base de données NoSQL. Cependant, les bases de données NoSQL comme MongoDb sont les mieux adaptées à Node. js. Dernière modifié: 2025-01-22 17:01

Baldur était l'un des plus aimés de tous les dieux. Fils d'Odin, le chef des dieux, et de la bienveillante déesse sorcière Frigg, Baldur était un personnage généreux, joyeux et courageux qui réjouissait le cœur de tous ceux qui passaient du temps avec lui. Dernière modifié: 2025-01-22 17:01

Pour vérifier les offres Idea pour votre propre numéro, composez *121#. Vous pouvez également accéder au site Web d'Idea ou à un portefeuille de recharge Ideanumber comme Paytm, Mobikwik, etc. Dernière modifié: 2025-01-22 17:01

Le Storm Worm est un programme cheval de Troie. Sa charge utile est un autre programme, mais pas toujours le même. Certaines versions de Storm Worm transforment les ordinateurs en zombies ou en robots. À mesure que les ordinateurs sont infectés, ils deviennent vulnérables au contrôle à distance par la personne à l'origine de l'attaque. Dernière modifié: 2025-01-22 17:01

Extension d'un disque dur virtuel dans Hyper-V Démarrez Hyper-V et arrêtez la machine virtuelle qui manque d'espace disque. Une fois la VM éteinte, cliquez avec le bouton droit sur la VM et sélectionnez Paramètres. Sélectionnez le disque dur virtuel que vous souhaitez étendre et cliquez sur Modifier. Lorsque vous modifiez le disque, un assistant vous guidera à travers les étapes. Dernière modifié: 2025-01-22 17:01

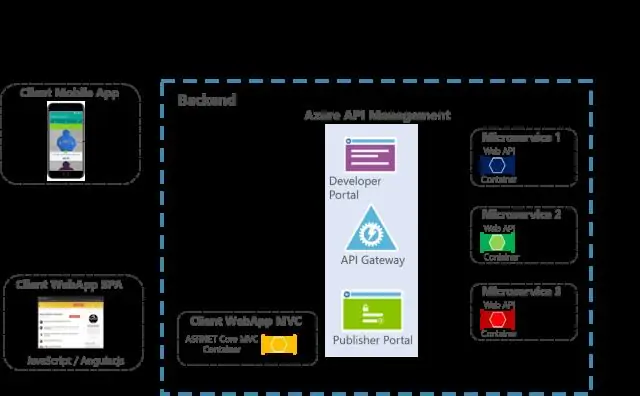

Les microservices sont un style d'architecture logicielle dans lequel les applications sont composées de petits modules indépendants qui communiquent entre eux à l'aide de contrats d'API bien définis. Ces modules de service sont des blocs de construction hautement découplés qui sont suffisamment petits pour implémenter une seule fonctionnalité. Dernière modifié: 2025-01-22 17:01

Beck (The Rock) est un chasseur de primes aux lèvres pincées qui n'aime pas utiliser une arme à feu et accepte n'importe quel travail sans poser de questions. Lorsque l'employeur de Beck, Walker (William Lucking), l'envoie en Amazonie pour localiser le fils arrogant de Walker, Travis (Seann William Scott), Beck découvre une population contrôlée par un chasseur de trésor tyrannique (Christopher Walken). Pour survivre, Beck et Travis doivent travailler ensemble, sans que leur affection pour un mystérieux rebelle (Rosario Dawson) ne les gêne. Dernière modifié: 2025-01-22 17:01

Faites défiler jusqu'au lien "Obtenir plus d'extensions" et ouvrez la boutique Google Chrome. Dans le champ de recherche, saisissez la requête « Page de démarrage en direct ». Dans les résultats de la recherche, vous devez sélectionner l'extension "Live Start Page -livingwallpapers" et cliquer sur "AddtoChrome". Dernière modifié: 2025-06-01 05:06

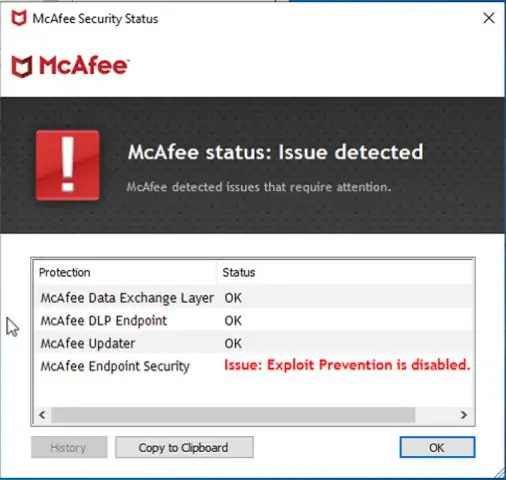

Surveillez l'état de McAfee Agent. Surveillez l'état de McAfee Agent pour obtenir des informations sur la collecte et la transmission des propriétés sur le Mac managé. Vous pouvez également envoyer des événements, appliquer des stratégies, collecter et envoyer des propriétés et rechercher de nouvelles stratégies et tâches. Dernière modifié: 2025-01-22 17:01

Configuration de HP Photosmart 7525 pour le FAX Sur le panneau de commande de l'imprimante, appuyez sur l'icône Fax(). Utilisez le pavé numérique pour saisir le numéro de fax dans la fenêtre Entrer le numéro. Pour ajouter une pause (-), appuyez plusieurs fois sur le bouton Étoile (*) jusqu'à ce qu'un tiret s'affiche à l'écran. Appuyez sur Noir ou Couleur, puis sur Télécopier l'original depuis la vitre du scanner. Dernière modifié: 2025-01-22 17:01

Paradigmes de langage : programme orienté objet. Dernière modifié: 2025-01-22 17:01

Pour désactiver votre compte : Cliquez en haut à droite de n'importe quelle page Facebook. Cliquez sur Paramètres, puis sur Vos informations Facebook dans la colonne de gauche. Cliquez sur Désactivation et suppression. Choisissez Désactiver le compte, puis cliquez sur Continuer vers la désactivation du compte et suivez les instructions pour confirmer. Dernière modifié: 2025-01-22 17:01

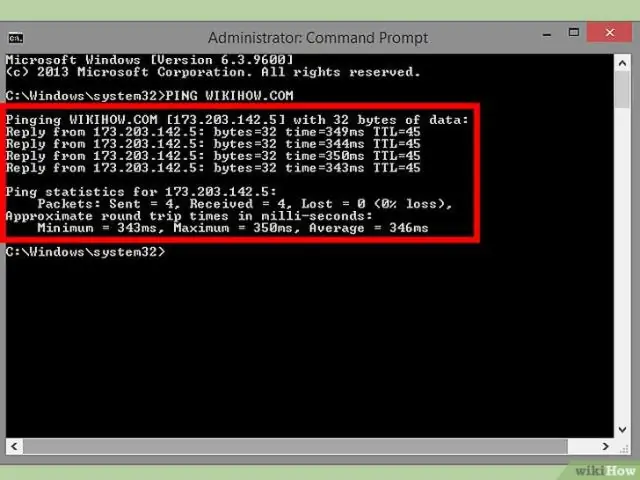

Sous Windows, faites cela en tapant 'cmd' dans la zone de recherche du menu Démarrer et en cliquant sur l'icône d'invite de commande. Dans la fenêtre d'invite de commande, tapez 'telnet' suivi d'un espace, puis une adresse IP ou un nom de domaine suivi d'un autre espace, puis le numéro de port. Dernière modifié: 2025-01-22 17:01

Les cartes personnalisées et le téléchargement de votre propre design sont des options chez Shutterfly. Les cartes personnalisées comprennent une seule image sur le devant de la carte et un emplacement pour une image personnalisée à l'intérieur. Le téléchargement de votre propre design vous permet de créer une carte sans les restrictions des designs prédéfinis. Dernière modifié: 2025-01-22 17:01

Le bouton d'alimentation se trouve sur le côté droit du téléphone, vers le haut lorsque vous le maintenez en position verticale. Le bouton d'alimentation du Galaxy S8. Dernière modifié: 2025-01-22 17:01

Appuyez sur « Windows-F » sur votre clavier pour ouvrir l'outil de recherche Windows. La zone de recherche en haut à droite de la fenêtre sera sélectionnée automatiquement à l'ouverture de l'outil.Cliquez sur l'option « Date de modification » sous « Ajouter un filtre de recherche » et sélectionnez la plage de dates pour la recherche de fichiers. Dernière modifié: 2025-01-22 17:01

Bien que la mauve soit comestible, ce n'est pas le vert le plus excitant que vous puissiez cueillir dans votre jardin. Il a une saveur douce, presque inexistante, et cela fonctionne probablement à son avantage. Comme le tofu, il prend juste la saveur de tout le reste dans votre bol. La plante entière est comestible - racine, tiges, feuilles, fleurs et fruits. Dernière modifié: 2025-01-22 17:01

Les traversées jQuery, qui signifient "se déplacer", sont utilisées pour "trouver" (ou sélectionner) des éléments HTML en fonction de leur relation avec d'autres éléments. Avec la traversée jQuery, vous pouvez facilement vous déplacer vers le haut (ancêtres), vers le bas (descendants) et latéralement (frères et sœurs) dans l'arbre, à partir de l'élément sélectionné (actuel). Dernière modifié: 2025-01-22 17:01

Le module WiFi ESP8266 est un SOC autonome avec une pile de protocoles TCP/IP intégrée qui peut donner à n'importe quel microcontrôleur un accès à votre réseau WiFi. L'ESP8266 est capable d'héberger une application ou de décharger toutes les fonctions de réseau Wi-Fi d'un autre processeur d'application. Dernière modifié: 2025-01-22 17:01

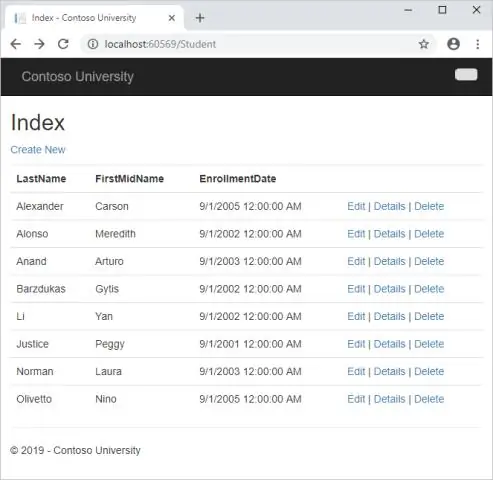

Entity Framework est un framework ORM open source pour. NET pris en charge par Microsoft. Il permet aux développeurs de travailler avec des données à l'aide d'objets de classes spécifiques au domaine sans se concentrer sur les tables et colonnes de base de données sous-jacentes où ces données sont stockées. Dernière modifié: 2025-01-22 17:01

Le verre du Galaxy S9 est 20 % plus épais que celui du Galaxy S8, a déclaré Samsung à BGR lors d'un briefing. N'oubliez pas non plus que le Galaxy S9 est toujours en verre. Vous aurez besoin d'étuis et d'un protecteur d'écran pour minimiser le risque de dommages. Dernière modifié: 2025-01-22 17:01

Si vous avez un smartphone, une tablette, un ordinateur portable ou un autre appareil avec une batterie amovible, le remplacement est facile. Il vous suffit d'acheter une batterie de remplacement conçue spécifiquement pour votre appareil, d'éteindre votre appareil, puis de remplacer la batterie actuelle par la nouvelle. Dernière modifié: 2025-01-22 17:01

Une réunion est une communication de groupe en action autour d'un ordre du jour défini, à une heure déterminée, pour une durée déterminée. Les réunions peuvent être efficaces, inefficaces ou une perte de temps totale. Dernière modifié: 2025-01-22 17:01

Le suivi en temps réel d'un produit dans une chaîne d'approvisionnement à l'aide de la blockchain réduit le coût global du déplacement d'articles dans une chaîne d'approvisionnement. Les paiements peuvent être traités par les clients et les fournisseurs au sein de la chaîne d'approvisionnement en utilisant des crypto-monnaies plutôt que des clients et des fournisseurs plutôt que de s'appuyer sur l'EDI. Dernière modifié: 2025-01-22 17:01

Considérer comme résultant d'une cause déterminée; considérer comme causé par quelque chose d'indiqué (généralement suivi de à) : Elle a attribué son mauvais caractère à une mauvaise santé. à considérer comme une qualité ou une caractéristique de la personne, de la chose, du groupe, etc., indiqué : Il attribuait l'intelligence à ses collègues. Dernière modifié: 2025-01-22 17:01

La limite de taille de fichier actuelle d'un fichier json est de 18 446 744 073 709 551 616 caractères ou si vous préférez les octets, voire 2^64 octets si vous recherchez au moins des infrastructures 64 bits. Dernière modifié: 2025-01-22 17:01

Lieux acceptés Broderick Dining Commons. Café 1201. Légendes à Whitehurst Hall. Cafés Rogers. C-Store de Whitehurst. Café Starbucks. Métro. Chick-fil-A. Dernière modifié: 2025-01-22 17:01

Meilleures applications de travail posté pour Android et iPhone Work Shift Calendar. Calendrier de travail posté. Horaire de travail posté. Jours de travail posté. Supershift. Mon Shift Planner. MyDuty – Calendrier des infirmières. Mon travail posté. Dernière modifié: 2025-06-01 05:06

Un "téléobjectif" est un objectif qui a une distance focale plus longue que la normale, ce qui produit un plus grand grossissement de l'objet et crée un champ de vision plus étroit que l'objectif normal. Les termes « grand angle » et téléobjectif » ne sont pas exacts pour décrire l'objectif. Dernière modifié: 2025-01-22 17:01