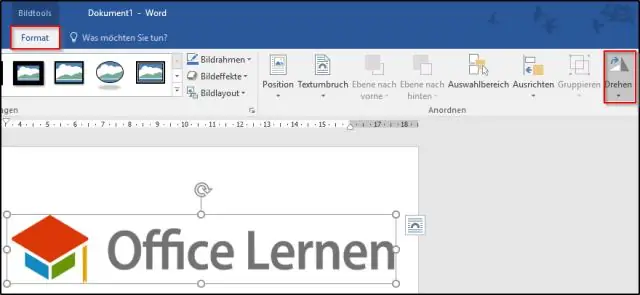

Le code CSS doit inclure le code de transformation pour chaque navigateur Internet majeur, afin que l'image soit tournée dans tous les navigateurs. Vous trouverez ci-dessous un exemple de code CSS pour faire pivoter une image à 180 degrés. Pour faire pivoter une image d'une autre mesure de degrés, changez le '180' dans le code CSS et balisez au degré que vous désirez. Dernière modifié: 2025-01-22 17:01

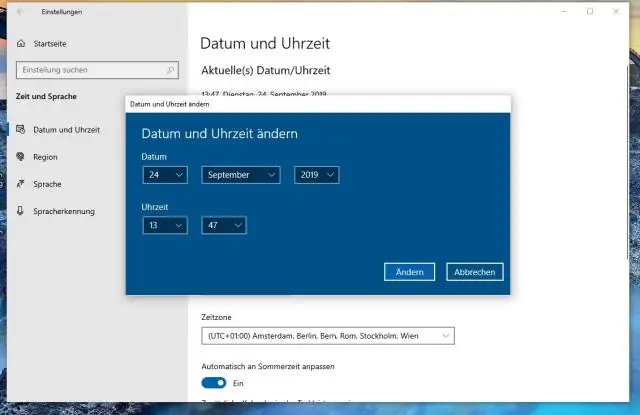

Windows 10 - Modification de la date et de l'heure du système Cliquez avec le bouton droit sur l'heure en bas à droite de l'écran et sélectionnez Ajuster la date/l'heure. Une fenêtre s'ouvrira. Sur le côté gauche de la fenêtre, sélectionnez l'onglet Date et heure. Ensuite, sous « Modifier la date et l'heure », cliquez sur Modifier. Entrez l'heure et appuyez sur Modifier. L'heure du système a été mise à jour. Dernière modifié: 2025-01-22 17:01

Voici les sept C, dans l'ordre : Contexte. Ce qui se passe? Teneur. En fonction de votre objectif, définissez une seule question à laquelle votre communication est conçue pour répondre. Composants. Avant de créer quoi que ce soit, décomposez votre contenu en « blocs de construction » de base. Coupes. Composition. Contraste. Cohérence. Dernière modifié: 2025-01-22 17:01

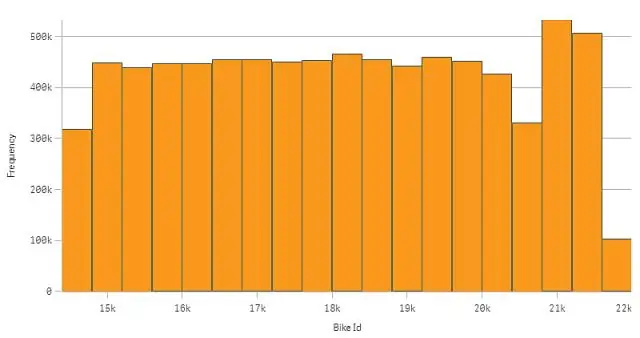

Chapitre 3 A B Marqueur de données Une colonne, une barre, une zone, un point, un secteur ou un autre symbole dans un graphique qui représente un seul point de données; les points de données associés forment une série de données. Point de données Une valeur qui provient d'une cellule de feuille de calcul et qui est représentée dans un graphique par un marqueur de données. Dernière modifié: 2025-01-22 17:01

Vous serez capable de faire des observations, des inférences et des prédictions à partir d'un scénario donné. Observation - Lorsque vous utilisez l'un de vos cinq sens pour décrire quelque chose. Inférence - Une explication ou une interprétation d'une observation ou d'un groupe d'observations basée sur des expériences antérieures ou étayée par les observations faites. Dernière modifié: 2025-01-22 17:01

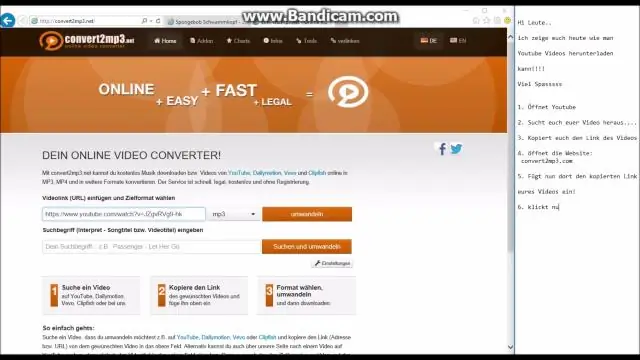

Sélectionnez la vidéo en direct YouTube que vous souhaitez télécharger et copiez son lien. Ouvrez VideoSolo Online Video Downloader. Collez le lien et cliquez sur "Télécharger". Choisissez le format et la qualité du flux YouTube en direct que vous souhaitez télécharger. Dernière modifié: 2025-01-22 17:01

Demandware est une société de technologie logicielle basée à Burlington, dans le Massachusetts, qui fournit une plate-forme de commerce électronique unifiée basée sur le cloud avec des capacités mobiles, de personnalisation de l'IA, de gestion des commandes et des services connexes pour les détaillants B2C et B2B et les fabricants de marques du monde entier. Dernière modifié: 2025-01-22 17:01

Isaac Asimov est un écrivain de renommée mondiale dont l'ingéniosité a inspiré de nombreux esprits créatifs à commencer à étudier la robotique et à faire progresser la cybernétique. Sa fiction est l'endroit où les robots ont été mentionnés et utilisés pour la première fois, et les machines étaient beaucoup plus avancées pour son époque. Dernière modifié: 2025-01-22 17:01

Désinstallation du JDK sur macOS Accédez à /Library/Java/JavaVirtualMachines. Supprimez le répertoire dont le nom correspond au format suivant en exécutant la commande rm en tant qu'utilisateur root ou en utilisant l'outil sudo : /Library/Java/JavaVirtualMachines/jdk-13. mise à jour.intermédiaire.patch.jdk. Dernière modifié: 2025-01-22 17:01

1. Accédez à http://cc.ivytech.edu et cliquez sur le lien Réinitialiser le mot de passe. 2. Cliquez sur J'accepte. Dernière modifié: 2025-01-22 17:01

Les écrans de remplacement peuvent être commandés facilement en ligne ou par téléphone au 1-800-413-2579. Nous proposons tous les types de treillis d'écran, y compris l'écran en fibre de verre standard, l'écran UltraVue invisible et le super écran durable. Également le cadre d'écran exact dont vous avez besoin et le matériel de cadre d'écran de votre choix. Dernière modifié: 2025-01-22 17:01

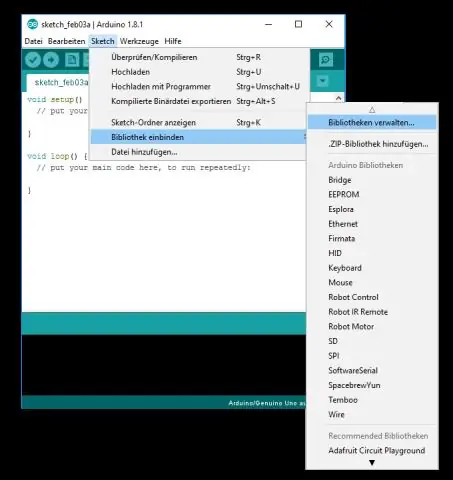

Cliquez sur Fichier > Préférences et en haut pour « Emplacement du carnet de croquis », recherchez et sélectionnez votre dossier « Logiciel », puis fermez la fenêtre Préférences avec OK. Cliquez sur Sketch > Inclure la bibliothèque et vous devriez voir la liste des bibliothèques. Ceux que vous venez d'installer doivent être répertoriés sous « Bibliothèques fournies ». Dernière modifié: 2025-01-22 17:01

Être crédible n'est pas la même chose que dire qu'une personne dit la vérité. Crédible signifie : capable d'être cru; convaincant. Vrai signifie : dire ou exprimer la vérité; honnête. Dernière modifié: 2025-06-01 05:06

En Java, Iterator est une interface disponible dans le framework Collection en java. paquet util. C'est un curseur Java utilisé pour itérer une collection d'objets. Il est utilisé pour parcourir les éléments d'un objet de collection un par un. Il est disponible depuis Java 1.2 Collection Framework. Dernière modifié: 2025-01-22 17:01

Exemple de création d'un déclencheur planifié simple dans Azure Faites défiler vers le bas et tapez le nom et la planification du déclencheur. La valeur Schedule est une expression CRON à six champs. Cliquez sur le bouton Créer : En fournissant 0 0/5 * * * *, la fonction s'exécutera toutes les 5 minutes à partir de la première exécution. Dernière modifié: 2025-01-22 17:01

L'analyse syntaxique dans les langages informatiques fait référence à l'analyse syntaxique du code d'entrée dans ses composants afin de faciliter l'écriture des compilateurs et des interprètes. L'analyse d'un fichier signifie la lecture d'un flux de données quelconque et la construction d'un modèle en mémoire du contenu sémantique de ces données. Dernière modifié: 2025-01-22 17:01

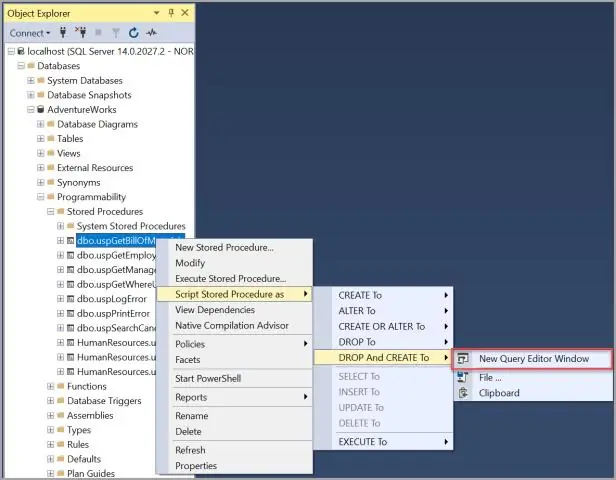

Une procédure stockée est un morceau de code défini par l'utilisateur écrit dans la version locale de PL/SQL, qui peut renvoyer une valeur (ce qui en fait une fonction) qui est invoquée en l'appelant explicitement. Un déclencheur est une procédure stockée qui s'exécute automatiquement lorsque divers événements se produisent (par exemple, mise à jour, insertion, suppression). Dernière modifié: 2025-01-22 17:01

ASP.NET MVC - Tests unitaires. Annonces. En programmation informatique, les tests unitaires sont une méthode de test de logiciels par laquelle des unités individuelles de code source sont testées pour déterminer si elles sont adaptées à l'utilisation. Dernière modifié: 2025-01-22 17:01

Balisage des fichiers à partir de la boîte de dialogue Propriétés Lorsque la boîte de dialogue Propriétés s'affiche, sélectionnez l'onglet Détails. Si le type de fichier peut être balisé, vous trouverez la propriété Balises. Lorsque vous cliquez juste à droite de l'étiquette des balises, une zone de texte apparaît, comme le montre la figure C, et vous pouvez saisir votre balise. Dernière modifié: 2025-01-22 17:01

Déclarations de répétition. L'autre type de structure de contrôle de programmation importante est une instruction de répétition. Une instruction de répétition est utilisée pour répéter un groupe (bloc) d'instructions de programmation. La plupart des programmeurs débutants ont plus de mal à utiliser des instructions de répétition qu'à utiliser des instructions de sélection. Dernière modifié: 2025-01-22 17:01

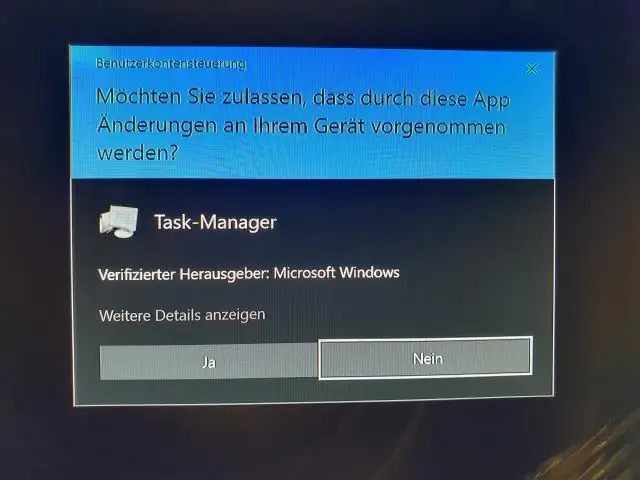

Comment récupérer manuellement le Gestionnaire des tâches Cliquez sur Windows + R, entrez « gpedit. Recherchez la configuration utilisateur (à gauche) et cliquez dessus. Allez dans Modèles d'administration → Système → Options CTRL+ALT+SUPPR. Recherchez « Supprimer le gestionnaire de tâches » (sur le côté droit), faites un clic droit dessus et sélectionnez Propriétés. Sélectionnez Non configuré et cliquez sur OK. Dernière modifié: 2025-01-22 17:01

Pour afficher les journaux de cluster à l'aide de la console Ouvrez la console Amazon EMR à l'adresse https://console.aws.amazon.com/elasticmapreduce/. Sur la page Liste des clusters, choisissez l'icône de détails en regard du cluster que vous souhaitez afficher. Cela ouvre la page Détails du cluster. Dernière modifié: 2025-01-22 17:01

RJava est une simple interface R-to-Java. rJava fournit un pont de bas niveau entre R et Java (via JNI). Il permet de créer des objets, des méthodes d'appel et des champs d'accès d'objets Java à partir de R. Les versions de rJava peuvent être obtenues auprès de CRAN - généralement installées. packages('rJava') dans R fera l'affaire. Dernière modifié: 2025-01-22 17:01

Vous pouvez utiliser Bootstrap directement sur les éléments et les composants de votre application React en appliquant les classes intégrées comme n'importe quelle autre classe. Construisons un simple composant React de sélecteur de thème pour démontrer l'utilisation des classes et des composants Bootstrap. Dernière modifié: 2025-01-22 17:01

Choisissez le menu Pomme > Préférences Système, puis cliquez sur Son. Dans le volet Sortie, assurez-vous que votre périphérique HDMI est sélectionné. Après avoir établi la connexion Éteignez le périphérique HDMI pendant que votre Mac est allumé. Débranchez le câble HDMI de votre Mac, puis rebranchez-le. Allumez l'appareil HDMI. Dernière modifié: 2025-01-22 17:01

Q : Pour quels types de comptes la réécriture du mot de passe fonctionne-t-elle ? R : La réécriture du mot de passe fonctionne pour les comptes d'utilisateurs synchronisés d'Active Directory local vers Azure AD, y compris les utilisateurs fédérés, synchronisés par hachage de mot de passe et d'authentification directe. Dernière modifié: 2025-01-22 17:01

Il y a plusieurs raisons pour lesquelles la perte de paquets se produit sur votre connexion réseau. Parmi eux, citons : L'inefficacité ou la défaillance d'un composant transportant des données sur un réseau, comme une connexion par câble desserrée, un routeur défectueux ou un signal WiFi médiocre. Latence élevée, ce qui entraîne des difficultés à fournir des paquets de données de manière cohérente. Dernière modifié: 2025-06-01 05:06

Faites glisser vers le bas depuis la barre de statistiques (en haut de l'écran) avec deux doigts dans les paramètres rapides (comme indiqué ci-dessous). Appuyez sur le bouton pour basculer entre les modes son, vibreur et muet. Appuyez et maintenez enfoncée la touche de réduction du volume pour entrer en mode vibreur pour silencieux Galaxy S5. Dernière modifié: 2025-01-22 17:01

Le parasurtenseur peut avoir un court-circuit, mais l'utilisation d'une multiprise ne devrait pas endommager votre PC. Votre PC ne prendra que l'ampérage dont il a besoin, une tension accrue pourrait l'endommager, mais je ne connais pas les multiprises qui augmentent la tension. Cela pourrait aussi être quelque chose d'autre sur le circuit surchargeant le disjoncteur. Dernière modifié: 2025-01-22 17:01

La commande Redshift Analyze est utilisée pour collecter les statistiques sur les tables que le planificateur de requêtes utilise pour créer un plan d'exécution de requête optimal à l'aide de la commande Redshift Explain. La commande Analyser obtient des exemples d'enregistrements à partir des tables, calcule et stocke les statistiques dans la table STL_ANALYZE. Dernière modifié: 2025-01-22 17:01

Sens de ? Hourglass Done Emoji C'est le symbole reconnu du temps. Il est souvent utilisé comme un rappel pour ne pas perdre de temps ou comme point de départ spécifique d'un compte à rebours pour un événement. Parfois, il est également utilisé comme symbole d'être en retard ou d'attendre longtemps pour quelqu'un ou pour quelque chose. Dernière modifié: 2025-01-22 17:01

Les imprimantes à marguerite n'impriment que les caractères et les symboles et ne peuvent pas imprimer les graphiques. Dernière modifié: 2025-01-22 17:01

Pour traduire l'intégralité d'un site Web à l'aide de GoogleTranslate, suivez ces étapes et consultez la figure 1 pour référence : ouvrez un navigateur Web et accédez à translate.google.com. Vous n'avez pas besoin d'un compte Google pour y accéder, car il est gratuit pour tous. Sur la droite, choisissez la langue dans laquelle vous voulez voir le site Web. Cliquez sur Traduire. Dernière modifié: 2025-01-22 17:01

Comment confirmer si quelqu'un vous a bloqué sur Gmail Ouvrez Google mail sur votre ordinateur portable ou votre PC et connectez-vous à votre compte en mode standard. Dans le coin gauche, vous verrez une liste des personnes avec lesquelles vous avez déjà interagi. La liste par défaut affichera les messages récents. Parcourez cette liste pour trouver le contact de la personne que vous pensez vous avoir bloqué. Dernière modifié: 2025-01-22 17:01

Solidité en tant que langage de programmation Quelques exemples de ceci incluent C (et C++, C#, et ainsi de suite), Python, Java (et JavaScript), Perl, ou quelques autres. Solidity a été conçu pour être facile à apprendre pour les programmeurs déjà familiarisés avec un ou plusieurs langages de programmation modernes. Dernière modifié: 2025-01-22 17:01

Si vous numérisez des codes-barres, tenez compte du type de code et de la distance de numérisation. L'imagerie 2D convient à tout type de lecture de codes-barres. Les moteurs de lecture de codes-barres linéaires ne conviennent qu'aux codes-barres 1D. Si vous avez besoin de numériser à longue portée, recherchez une unité avec une capacité avancée à longue portée ou à portée étendue. Dernière modifié: 2025-01-22 17:01

Les avantages du modèle relationnel sont la simplicité, l'indépendance structurelle, la facilité d'utilisation, la capacité de requête, l'indépendance des données, l'évolutivité. Peu de bases de données relationnelles ont des limites sur les longueurs de champs qui ne peuvent pas être dépassées. Dernière modifié: 2025-01-22 17:01

La Géorgie a été décrite comme ayant une personnalité atypique - même appelée amicale et intime. Étant donné que la police de caractères est toujours lisible à basse résolution, elle crée un charme d'antan avec un attrait moderne pour les conceptions en ligne. La Géorgie est un peu plus formelle que certains des plus polices commonsans serif. Dernière modifié: 2025-01-22 17:01

Une fois que vous vous êtes connecté, la vue d'accueil d'Adobe Document Cloud s'affiche. Cliquez sur Applications dans le volet de gauche, puis sur Télécharger en regard d'Acrobat Pro DC pour lancer le téléchargement. En fonction du navigateur que vous utilisez, suivez les instructions pour ouvrir le fichier de configuration binaire (Windows) ou DMG (Mac) et lancez le programme d'installation. Dernière modifié: 2025-01-22 17:01

Pour convertir un gros fichier PDF, suivez ces étapes : 1) Ouvrez le fichier PDF par « Google Drive » en cliquant sur « Ouvrir avec > Google Documents » 2) Cliquez sur « Outils > Traduire le document » 3) Choisissez la langue. 4) Téléchargez le fichier traduit. Dernière modifié: 2025-01-22 17:01