Le taylorisme et la montée du bureau à aire ouverte Ces premiers bureaux à aire ouverte qui ont gagné en popularité tout au long du début du 20e siècle, ont suivi les principes du « taylorisme », une méthodologie créée par l'ingénieur mécanicien Frank Taylor, qui cherchait à maximiser l'efficacité industrielle. Dernière modifié: 2025-01-22 17:01

Le test d'intelligence de Binet Alors que l'intention initiale de Binet était d'utiliser le test pour identifier les enfants qui avaient besoin d'une assistance scolaire supplémentaire, le test est rapidement devenu un moyen d'identifier ceux jugés « faibles d'esprit » par le mouvement eugéniste. Dernière modifié: 2025-01-22 17:01

Introduction. Il s'agit d'une technique d'exploration de données utilisée pour placer les éléments de données dans leurs groupes associés. Le clustering est le processus de partitionnement des données (ou objets) dans la même classe, les données d'une classe sont plus similaires les unes aux autres que celles d'un autre cluster. Dernière modifié: 2025-01-22 17:01

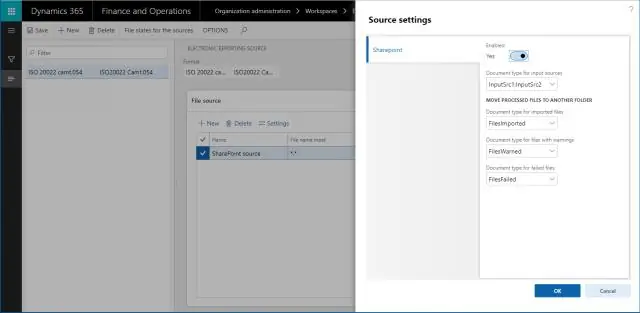

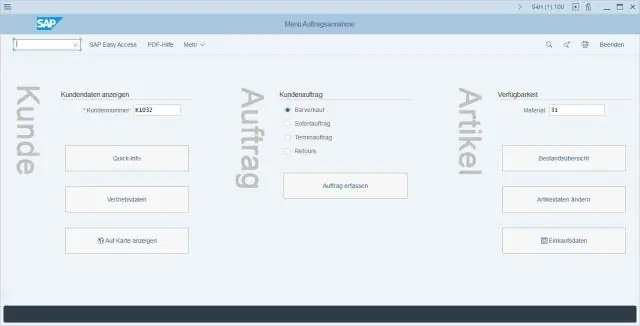

SharePoint Designer 2013 peut être utilisé pour créer et personnaliser des sites et des solutions qui contiennent une logique d'application mais ne nécessitent pas l'écriture de code. Vous pouvez l'utiliser pour ajouter et modifier des sources de données, personnaliser des vues de liste et de données, créer et déployer des workflows d'entreprise, concevoir une marque d'entreprise et bien plus encore. Dernière modifié: 2025-01-22 17:01

Un argument déductif est la présentation d'énoncés supposés ou connus pour être vrais comme prémisses d'une conclusion qui découle nécessairement de ces énoncés. L'argument déductif classique, par exemple, remonte à l'antiquité : tous les hommes sont mortels, et Socrate est un homme; donc Socrate est mortel. Dernière modifié: 2025-01-22 17:01

PG&E a coupé l'électricité à environ un demi-million de clients tôt mercredi et a annoncé son intention de couper l'électricité à midi à 234 000 autres, dont beaucoup dans la région de la baie de San Francisco. 43 000 autres clients pourraient perdre de l'électricité plus tard dans la journée. Dernière modifié: 2025-01-22 17:01

L'argument par analogie est un type particulier d'argument inductif, dans lequel les similitudes perçues sont utilisées comme base pour déduire une autre similitude qui n'a pas encore été observée. Le raisonnement analogique est l'une des méthodes les plus courantes par lesquelles les êtres humains tentent de comprendre le monde et de prendre des décisions. Dernière modifié: 2025-01-22 17:01

Voici une liste des caractéristiques importantes d'un système d'exploitation que l'on trouve couramment : Mode protégé et mode superviseur. Autorise l'accès au disque et les systèmes de fichiers Pilotes de périphérique Sécurité réseau. Exécution du programme. Gestion de la mémoire Mémoire virtuelle Multitâche. Gestion des opérations d'E/S. Manipulation du système de fichiers. Dernière modifié: 2025-01-22 17:01

Une fois votre navigateur ouvert, sélectionnez le menu Outils, cliquez sur Options et sélectionnez l'onglet Confidentialité. Cliquez sur le bouton Afficher les cookies. Pour supprimer tous les cookies, cliquez sur le bouton Supprimer tous les cookies. Dernière modifié: 2025-01-22 17:01

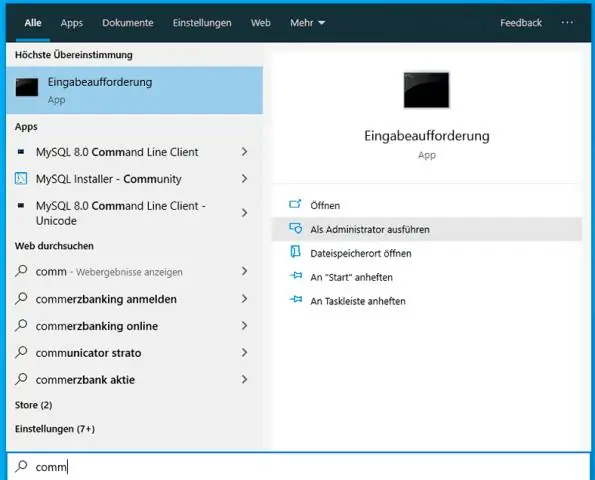

Pour modifier les autorisations, utilisez un compte administrateur sur cette machine pour exécuter CACLS. Si vous avez activé l'UAC, vous devrez peut-être d'abord élever l'invite de commande en cliquant dessus avec le bouton droit et en choisissant « Exécuter en tant qu'administrateur ». Lisez l'aide complète en tapant la commande suivante : cacls/?. Dernière modifié: 2025-01-22 17:01

Un auto-test intégré (BIST) ou un test intégré (BIT) est un mécanisme qui permet à une machine de s'auto-tester. Les ingénieurs conçoivent les BIST pour répondre à des exigences telles que : une haute fiabilité. temps de cycle de réparation réduits. Dernière modifié: 2025-01-22 17:01

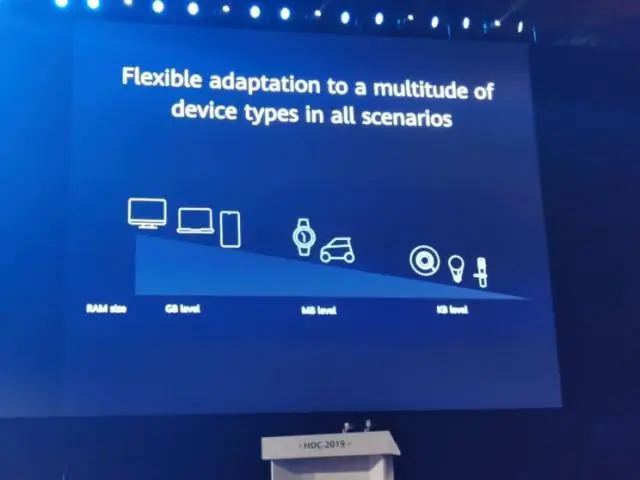

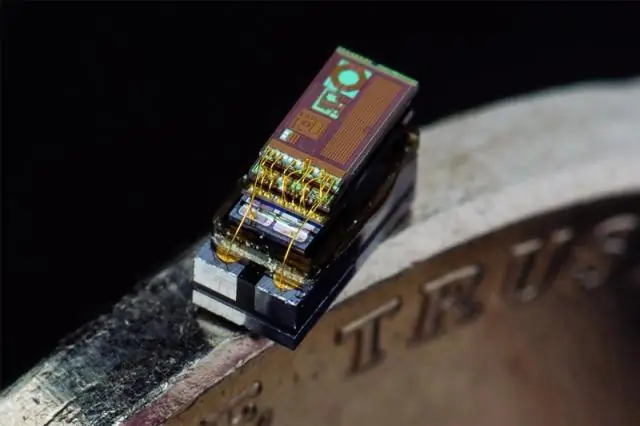

Kinétis Également demandé, quelle est la plus petite puce ? Les ébrécher est l'un des le plus petit jamais produit, mesurant seulement quelques atomes d'épaisseur - environ le diamètre de deux hélices d'ADN. La recherche permettra à la taille d'un ongle frites avec 30 milliards de transistors - les interrupteurs marche-arrêt des appareils électroniques.. Dernière modifié: 2025-01-22 17:01

Détecter, analyser et comparer des visages Accédez à la console Amazon Rekognition. Ouvrez AWS Management Console pour pouvoir garder ce guide étape par étape ouvert. Étape 2 : Analysez les visages. Étape 3 : Comparez les visages. Étape 4 : Comparez les visages (à nouveau). Dernière modifié: 2025-01-22 17:01

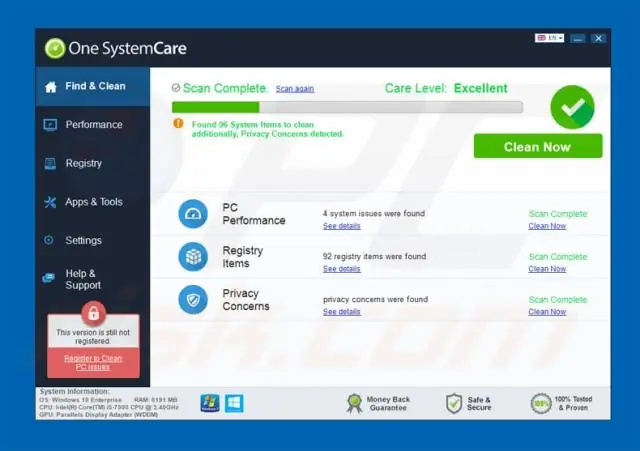

Appuyez sur Win + X pour ouvrir le menu Power User, puis sélectionnez Programmes et fonctionnalités. Une liste de tous les programmes installés s'affichera à l'écran. Recherchez Advanced Systemcare 9 et cliquez sur le bouton Désinstaller. Suivez les instructions à l'écran pour terminer le processus de désinstallation. Dernière modifié: 2025-06-01 05:06

La couverture de code vous permet de voir quelle quantité de votre code est exécutée pendant les tests unitaires, afin que vous puissiez comprendre l'efficacité de ces tests. Les coureurs de couverture de code suivants sont disponibles dans IntelliJ IDEA : Coureur de couverture de code IntelliJ IDEA (recommandé). Dernière modifié: 2025-01-22 17:01

Écriture d'instructions SQL Les mots-clés ne peuvent pas être divisés sur plusieurs lignes ou abrégés. Les clauses sont généralement placées sur des lignes séparées pour plus de lisibilité et de facilité d'édition. Les tabulations et les retraits peuvent être utilisés pour rendre le code plus lisible. Dernière modifié: 2025-01-22 17:01

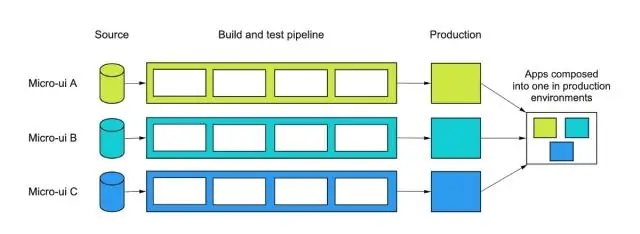

L'idée derrière Micro Frontends est de considérer un site Web ou une application Web comme une composition de fonctionnalités appartenant à des équipes indépendantes. Chaque équipe a un domaine d'activité ou une mission distinct qui l'intéresse et se spécialise dans. Dernière modifié: 2025-01-22 17:01

« Comment puis-je corriger le traitement de l'hôte Windows Shell Experience avec trop de mémoire/processeur ? ' Mettez à jour votre système d'exploitation. Désactivez le diaporama d'arrière-plan du bureau sur votre PC. Désactivez le changement de couleur automatique. Exécutez le vérificateur de fichiers système. Limitez l'utilisation du processeur. Résolvez vos problèmes de registre. Vérifiez votre PC pour les logiciels malveillants. Dernière modifié: 2025-01-22 17:01

Cette plante magnifique mais résistante se porte mieux en plein soleil et se comporte bien dans les zones à chaleur réfléchie. Ne plantez pas dans des zones ombragées car cela les fera pousser sur pattes. La guimauve s'auto-ensemence et les semis peuvent être déplacés et transplantés à l'automne si vous le souhaitez. Dernière modifié: 2025-01-22 17:01

Représente un élément de programme tel qu'un package, une classe ou une méthode. Chaque élément représente une construction statique au niveau du langage (et non, par exemple, une construction d'exécution de la machine virtuelle). Les éléments doivent être comparés à l'aide de la méthode equals(Object). Dernière modifié: 2025-01-22 17:01

Pour activer TensorFlow, ouvrez une instance Amazon Elastic Compute Cloud (Amazon EC2) de la DLAMI avec Conda. Pour TensorFlow et Keras 2 sur Python 3 avec CUDA 9.0 et MKL-DNN, exécutez cette commande : $ source activate tensorflow_p36. Pour TensorFlow et Keras 2 sur Python 2 avec CUDA 9.0 et MKL-DNN, exécutez cette commande :. Dernière modifié: 2025-01-22 17:01

Paramètres tactiles Apple iPhone 4. Touchez Bluetooth. Si Bluetooth est désactivé, touchez OFF pour l'activer. Touchez le périphérique Bluetooth requis. Si demandé, entrez le code PIN de l'appareil Bluetooth. Touchez Jumeler. Le casque est maintenant appairé et connecté. Dernière modifié: 2025-01-22 17:01

Plus précisément, l'irrationalité signifie que les systèmes rationnels sont des systèmes déraisonnables - ils servent à nier l'humanité fondamentale, la raison humaine, des personnes qui y travaillent ou qui sont servies par eux. En d'autres termes, les systèmes rationnels sont des systèmes déshumanisants. Dernière modifié: 2025-01-22 17:01

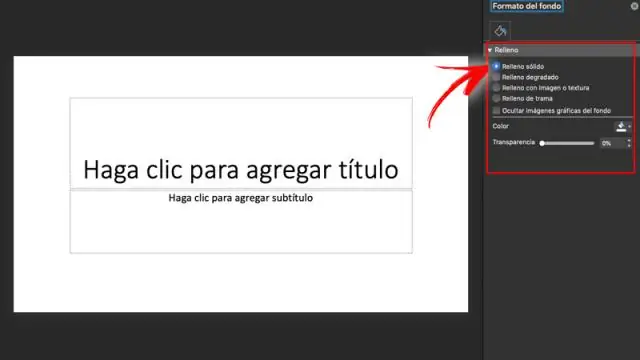

Sous l'onglet Masque des diapositives, dans le groupe Disposition du masque, cliquez sur Insérer un espace réservé, puis sur le type d'espace réservé souhaité. Cliquez sur un emplacement de la mise en page, puis faites glisser pour dessiner l'espace réservé. Si vous ajoutez un espace réservé de texte, vous pouvez ajouter du texte personnalisé. Dernière modifié: 2025-01-22 17:01

Les deux principaux types de raisonnement, déductif et inductif, font référence au processus par lequel quelqu'un crée une conclusion ainsi qu'à la façon dont il pense que sa conclusion est vraie. Le raisonnement déductif nécessite de commencer par quelques idées générales, appelées prémisses, et de les appliquer à une situation spécifique. Dernière modifié: 2025-01-22 17:01

Pour appeler le Canada depuis les États-Unis, suivez simplement ces instructions de composition simples : Composez 1, l'indicatif du pays pour le Canada, puis l'indicatif régional (3 chiffres) et enfin le numéro de téléphone (7 chiffres). Dernière modifié: 2025-01-22 17:01

Quelles sources peuvent être considérées comme crédibles ? documents publiés au cours des 10 dernières années; articles de recherche écrits par des auteurs respectés et connus; sites Web enregistrés par le gouvernement et les établissements d'enseignement (. gov,. edu,. bases de données académiques (c'est-à-dire Academic Search Premier ou JSTOR); documents de Google Scholar. Dernière modifié: 2025-01-22 17:01

Comment créer une boîte de message dans le Bloc-notes Étape 1 : Étape 1 : Taper le texte. Tout d'abord, ouvrez le Bloc-notes et tapez ceci : x=msgbox (texte de la boîte, boutons, titre de la boîte) Étape 2 : Étape 2 : Enregistrement du fichier. Lorsque vous avez terminé, enregistrez-le en tant que fichier VBS (ou VBScript). Pour ce faire, tapez '. Étape 3 : La fin. Toutes nos félicitations! Vous l'avez fait. Dernière modifié: 2025-01-22 17:01

Pour éviter cela, les plombiers utilisent un couplage spécial appelé union diélectrique. C'est un couplage qui agit comme une barrière électrique entre les deux métaux. Un côté est en cuivre; l'autre, en acier. Entre les deux faces, il y a une rondelle non conductrice, généralement en caoutchouc, qui empêche les métaux d'interagir. Dernière modifié: 2025-01-22 17:01

À quoi sert le verrouillage du cache DNS ? Il empêche un attaquant de remplacer des enregistrements dans le cache du résolveur alors que la durée de vie (TTL) est toujours en vigueur. Dernière modifié: 2025-01-22 17:01

Bar-Code prend en charge une large gamme de codes à barres, notamment EAN, UPC, ISBN, codes QR, etc. L'application est destinée à partager les informations d'un code numérisé plutôt que de visualiser son contenu instantanément. Avec Bar-Code, vous pouvez scanner des codes à l'aide de l'appareil photo de votre appareil mobile ou faire décoder les informations à partir d'une photo d'un code. Dernière modifié: 2025-01-22 17:01

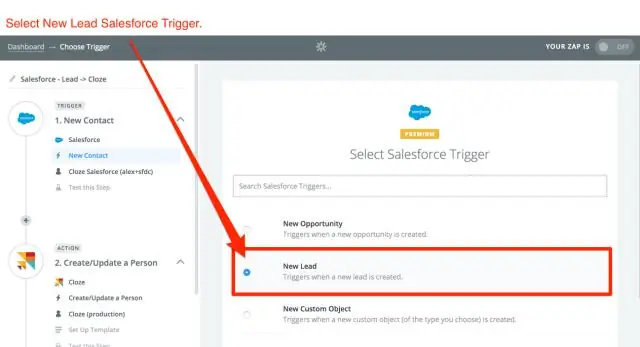

La case à cocher Utilisateur de connaissances se trouve dans la deuxième colonne de la section Détails de l'utilisateur. Pour activer Salesforce Knowledge, dans Configuration, saisissez Knowledge dans la case Recherche rapide, puis sélectionnez Paramètres de Knowledge. Confirmez que vous souhaitez activer Salesforce Knowledge et cliquez sur Activer Knowledge. Dernière modifié: 2025-01-22 17:01

Être certifié CompTIA A+ en vaut vraiment la peine lorsqu'il s'agit de décrocher des emplois de niveau d'entrée. Avoir le A+ peut vous aider à décrocher des emplois informatiques d'entrée de gamme tels que l'assistance informatique ou la technologie du service d'assistance. Le nouveau CompTIA A+ est un bon point de départ. Il fournit les connaissances de base pour des rôles plus importants et meilleurs plus tard. Dernière modifié: 2025-01-22 17:01

VIDÉO De même, vous pouvez demander, à quoi sert un bloc 66 ? UNE 66 bloc est un type de punchdown bloc utilisé pour connecter des ensembles de fils dans un système téléphonique. Ils ont été fabriqués en trois tailles, A, B et M. A et B ont six clips dans chaque rangée tandis que M n'en a que 4.. Dernière modifié: 2025-01-22 17:01

Avec LinkedIn, vous ciblez une audience de qualité dans un contexte professionnel. Marché aux influenceurs, aux décideurs et aux cadres qui agissent sur de nouvelles opportunités. Combinez des critères de ciblage pour créer votre personnalité idéale : décideurs informatiques, cadres supérieurs, étudiants potentiels, propriétaires de petites entreprises, etc. Dernière modifié: 2025-01-22 17:01

Un article de Wikipédia, l'encyclopédie libre. La cryptographie à courbe elliptique (ECC) est une approche de la cryptographie à clé publique basée sur la structure algébrique de courbes elliptiques sur des corps finis. ECC nécessite des clés plus petites par rapport à la cryptographie non-CE (basée sur des champs Galois simples) pour fournir une sécurité équivalente. Dernière modifié: 2025-01-22 17:01

#1) Samsung (Galaxy S et Galaxy NoteRange) Il fabrique des téléphones fantastiques qui sont plus que égaux à l'iPhone d'Apple, intégrant les dernières technologies d'imagerie et de processeur. Si vous voulez le meilleur, mais que vous ne voulez pas d'iPhone, alors Samsung est le prochain choix évident. Dernière modifié: 2025-06-01 05:06

Conseils pour économiser la batterie Modifiez les paramètres de synchronisation des applications. Diminuez la luminosité de l'écran et la durée du délai d'attente. Passez de la 4G à la 2G. Désactivez les données d'arrière-plan. Désactivez Wi-Fi, Bluetooth, GPS et Smartphone MobileHotspot. Désinstallez les applications inutilisées. Mise à jour vers le dernier logiciel. Dernière modifié: 2025-01-22 17:01

Contrôle de version centralisé L'accès à la base de code et le verrouillage sont contrôlés par le serveur. Les exemples les plus connus de systèmes VCS centralisés sont probablement CVS et Subversion, tous deux open source, bien qu'il y ait eu de nombreux exemples commerciaux (y compris Rational ClearCase d'IBM). Dernière modifié: 2025-01-22 17:01

La règle empirique des 15 % pour les disques durs mécaniques Vous verrez généralement une recommandation selon laquelle vous devez laisser 15 à 20 % d'un disque vide. C'est parce que, traditionnellement, vous aviez besoin d'au moins 15% d'espace libre sur un lecteur pour que Windows puisse le défragmenter. Dernière modifié: 2025-01-22 17:01