Monolog est la bibliothèque de journalisation standard existante pour PHP. Il est le plus populaire dans les frameworks PHP tels que Laravel et Symfony, où il implémente une interface commune pour les bibliothèques de journalisation. Dernière modifié: 2025-01-22 17:01

Le système fiscal australien permet aux entreprises de déterminer la proportion de crédits d'affranchissement à rattacher aux dividendes versés. Un crédit d'affranchissement est une unité nominale d'impôt payée par les sociétés en utilisant l'imputation de dividendes. Les avoirs d'affranchissement sont répercutés sur les actionnaires avec les dividendes. Dernière modifié: 2025-01-22 17:01

Il existe plusieurs façons de masquer un élément en CSS. Vous pouvez le masquer en définissant l'opacité sur 0, la visibilité sur masquée, l'affichage sur aucun ou en définissant des valeurs extrêmes pour le positionnement absolu. Dernière modifié: 2025-01-22 17:01

Réplication. La réplication SQL Server est une technologie permettant de copier et de distribuer des données et des objets de base de données d'une base de données à une autre, puis de synchroniser entre les bases de données pour maintenir la cohérence et l'intégrité des données. Dans la plupart des cas, la réplication est un processus de reproduction des données aux cibles souhaitées. Dernière modifié: 2025-01-22 17:01

Le Fitbit Ace est essentiellement une version adaptée du Fitbit Alta, avec une bande réglable plus petite pour des poignets plus ajustés et un logiciel révisé pour supprimer les données qui peuvent ne pas être aussi pertinentes pour les jeunes utilisateurs, telles que les calories brûlées. Comme l'Alta, l'Ace est étanche et annonce une autonomie allant jusqu'à cinq jours. Dernière modifié: 2025-01-22 17:01

Comment ça fonctionne. La main i-LIMB est contrôlée par l'utilisation de signaux myoélectriques, qui utilisent les signaux musculaires du bras résiduel du patient pour déplacer la main i-LIMB. Des électrodes sont placées sur deux sites musculaires prédéterminés. Les électrodes captent les signaux musculaires lorsque le patient contracte ses muscles. Dernière modifié: 2025-01-22 17:01

De quel diplôme avez-vous besoin pour être animateur ? La formation des animateurs implique généralement un baccalauréat en animation par ordinateur, en beaux-arts ou en arts graphiques. Ils doivent être créatifs et artistiques, avec des compétences en communication et en gestion du temps. Dernière modifié: 2025-01-22 17:01

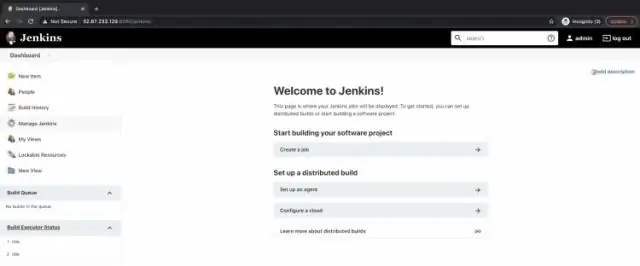

Depuis la page d'accueil de Jenkins (c'est-à-dire le tableau de bord de l'interface utilisateur classique de Jenkins), cliquez sur Informations d'identification > Système sur la gauche. Sous Système, cliquez sur le lien Informations d'identification globales (sans restriction) pour accéder à ce domaine par défaut. Cliquez sur Ajouter des informations d'identification sur la gauche. Dernière modifié: 2025-01-22 17:01

Pour activer le suivi des modifications : Dans l'onglet Révision, cliquez sur la commande Suivi des modifications, puis sélectionnez Mettre en surbrillance les modifications dans le menu déroulant. La boîte de dialogue Mettre en surbrillance les modifications apparaîtra. Si vous y êtes invité, cliquez sur OK pour autoriser Excel à enregistrer votre classeur. Le suivi des modifications sera activé. Dernière modifié: 2025-01-22 17:01

Connaissance pratique. L'affirmation de la « complexité » unique ou du caractère particulièrement complexe des phénomènes sociaux a, au moins en sociologie, une longue tradition vénérable et pratiquement incontestée. Dernière modifié: 2025-01-22 17:01

Meilleurs chargeurs sans fil pour iPhone XS et iPhone XR en 2019 Approuvé par Apple : Chargeur sans fil Logitech POWERED. Charge rapide : Anker PowerWave Pad. Respectueux de l'environnement : WoodPuck : édition bambou. Abordable : chargeur sans fil Yootech. Robuste : édition Hub de la station de base Nomad. Conception verticale : support Anker PowerWave. Dernière modifié: 2025-01-22 17:01

Un groupe d'utilisateurs est un répertoire d'utilisateurs dans Amazon Cognito. Avec un groupe d'utilisateurs, vos utilisateurs peuvent se connecter à votre application Web ou mobile via Amazon Cognito, ou se fédérer via un fournisseur d'identité tiers (IdP). Dernière modifié: 2025-01-22 17:01

Faites-le vous-même Contrôle des termites Il existe deux principales méthodes de contrôle des termites. Vous pouvez utiliser des insecticides liquides contre les termites (termiticides) pour le traitement des barrières et des sols ou utiliser des appâts contre les termites. Certaines personnes choisissent les deux options. Dernière modifié: 2025-01-22 17:01

La calculatrice à ruban sert à additionner et à soustraire à grande vitesse des nombres et à pouvoir vérifier les totaux. Comment ça marche : l'entrée est similaire à une machine à additionner de bureau. Dernière modifié: 2025-01-22 17:01

Kivy est une bibliothèque Python gratuite et open source pour le développement d'applications mobiles et d'autres logiciels d'application multitouch avec une interface utilisateur naturelle (NUI). Dernière modifié: 2025-01-22 17:01

Vous pouvez commencer à créer une nouvelle demande de fusion en cliquant sur le bouton Nouvelle demande de fusion sur la page Demandes de fusion dans un projet. Choisissez ensuite le projet source et la branche contenant vos modifications, ainsi que le projet cible et la branche dans lesquels vous souhaitez fusionner les modifications. Dernière modifié: 2025-01-22 17:01

Quelle classe peut avoir des fonctions membres sans leur implémentation ? Explication : Les classes abstraites peuvent avoir des fonctions membres sans implémentation, où les sous-classes héritantes doivent implémenter ces fonctions. Dernière modifié: 2025-01-22 17:01

Régler le volume Appuyez sur les boutons de volume sur le côté gauche de l'appareil pour régler le volume du média ou des appels. Vous pouvez également régler le volume à partir de l'écran Sons et haptique. Sélectionnez et maintenez le curseur, puis réglez comme vous le souhaitez. Pour activer ou désactiver la modification du volume avec des boutons, sélectionnez le commutateur Modifier avec des boutons. Dernière modifié: 2025-01-22 17:01

EXtended All Outlet Combiné. Dernière modifié: 2025-01-22 17:01

La théorie socioculturelle de l'apprentissage humain de Vygotsky décrit l'apprentissage comme un processus social et l'origine de l'intelligence humaine dans la société ou la culture. Le thème majeur du cadre théorique de Vygotsky est que l'interaction sociale joue un rôle fondamental dans le développement de la cognition. Dernière modifié: 2025-01-22 17:01

Deux types d'indirect: CCD et TFT nécessitent tous deux des rayons X convertis en lumière puis en signal électrique avec une couche de photodiode. Dernière modifié: 2025-01-22 17:01

Activer ATP pour SharePoint, OneDrive et Microsoft Teams Dans Office 365 Security & Compliance Center, dans le volet de navigation de gauche, sous Threat management, choisissez Policy > Safe Attachments. Sélectionnez Activer ATP pour SharePoint, OneDrive et Microsoft Teams. Cliquez sur Enregistrer. Dernière modifié: 2025-01-22 17:01

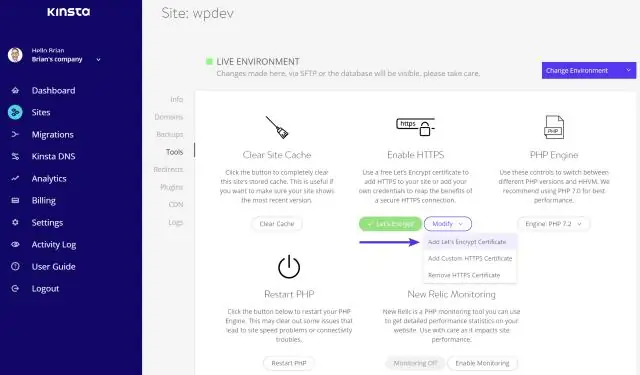

Comment installer un certificat SSL sur un serveur NGINX Étape 1 : Combinez les certificats dans un seul fichier. L'autorité de certification vous enverra par e-mail une archive zip avec plusieurs. Étape 2 : Modifiez le fichier de configuration NGINX. Une fois le certificat téléchargé, vous devez modifier votre fichier de configuration NGINX (par défaut, il s'appelle nginx. Étape 2 : Modifier le fichier de configuration NGINX. Dernière modifié: 2025-01-22 17:01

Comment modifier un modèle Microsoft Word Si vous suivez les procédures normales d'enregistrement de documents (et vous pouvez le faire ici), vous sélectionnez Fichier > Enregistrer sous > Ordinateur > Parcourir. N'oubliez pas qu'une fois que vous avez cliqué sur la flèche vers le bas à côté du type Enregistrer sous dans la zone de saisie et sélectionnez Modèle Word (*. Une fois enregistré en tant que modèle, fermez le fichier. Dernière modifié: 2025-01-22 17:01

VIDÉO Les gens demandent également, où est le bouton factoriel sur la TI 30x IIS ? Factorielles et le théorème du binôme o A faire factorielles , entrez le numéro, puis appuyez sur PRB. Déplacez le curseur de 2 positions vers le ! symbole et appuyez sur =.. Dernière modifié: 2025-01-22 17:01

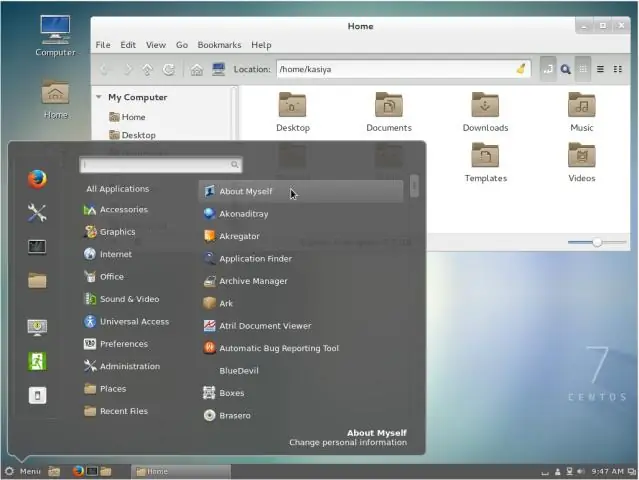

Comment installer RabbitMQ sur CentOS 7 Étape 1 : Mettez à jour le système. Utilisez les commandes suivantes pour mettre à jour votre système CentOS 7 vers le dernier état stable : sudo yum install epel-release sudo yum update sudo reboot. Étape 2 : Installez Erlang. Étape 3 : Installez RabbitMQ. Étape 4 : modifiez les règles de pare-feu. Étape 5 : Activer et utiliser la console de gestion RabbitMQ. Dernière modifié: 2025-01-22 17:01

Comment prendre un panorama avec votre iPhone ou iPad Lancez l'application Appareil photo sur votre iPhone ou iPad. Balayez deux fois vers la gauche pour changer de mode en Pano. Appuyez sur le bouton fléché pour changer la direction de capture, si vous le souhaitez. Appuyez sur le déclencheur pour commencer à prendre une photo panoramique. Dernière modifié: 2025-01-22 17:01

Définition : La fonction Oracle COALESCE renvoie la première expression non NULL de la liste. Si toutes les expressions de la liste sont évaluées à NULL, la fonction COALESCE renverra NULL. La fonction Oracle COALESCE utilise une « évaluation de court-circuit ». Dernière modifié: 2025-01-22 17:01

Dynamo 2.1 est une version importante pour notre équipe car nous avons découplé le programme d'installation de Dynamo Core de Dynamo pour Revit. Cela signifie que Revit publiera de nouvelles versions avec Dynamo installé en tant que composant standard sans programme d'installation séparé et sans affecter les installations précédentes de Revit. Dernière modifié: 2025-01-22 17:01

L'exploration de données recherche des modèles cachés, valides et potentiellement utiles dans d'énormes ensembles de données. L'exploration de données est également appelée découverte de connaissances, extraction de connaissances, analyse de données/modèles, collecte d'informations, etc. Dernière modifié: 2025-01-22 17:01

Jetons un coup d'œil à chacun d'entre eux! Étape 1 : Test de fonctionnalité. Qu'est-ce qu'une application web ? Étape 2 : Test d'utilisabilité. Lorsque vous réfléchissez à la façon de tester un site Web, la deuxième étape devrait être le test d'utilisabilité. Étape 3 : Test d'interface. Étape 4 : Test de compatibilité. Étape 5 : Tests de performances. Étape 6 : Tests de sécurité. Dernière modifié: 2025-01-22 17:01

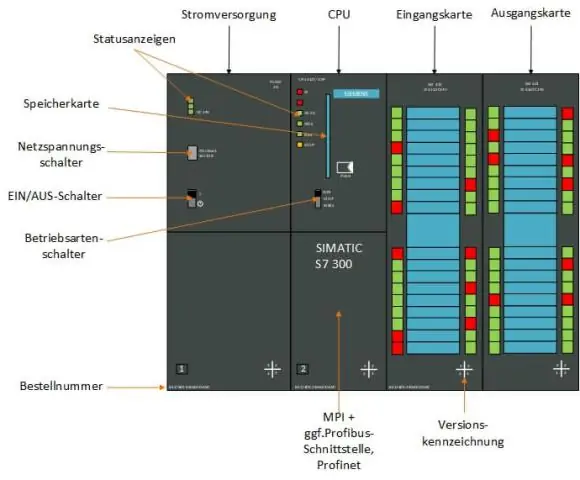

Certaines autres instructions API sont : Instructions de type relais (de base) : I, O, OSR, SET, RES, T, C. Instructions de traitement des données : Instructions de déplacement de données : MOV, COP, FLL, TOD, FRD, DEG, RAD ( degrés en radian). Instructions de comparaison : EQU (égal), NEQ (non égal), GEQ (supérieur ou égal), GRT (supérieur à). Dernière modifié: 2025-01-22 17:01

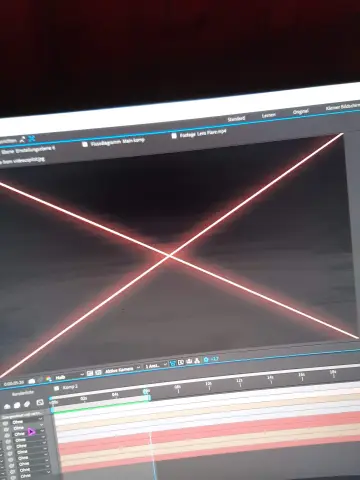

Effectuez l'une des opérations suivantes : Dans Adobe Premiere Pro, choisissez Fichier > Adobe DynamicLink > Importer la composition After Effects. Dans Adobe Premiere Pro, choisissez un fichier de projet After Effects et cliquez sur Ouvrir. Faites glisser une ou plusieurs compositions du panneau Projet After Effects vers le panneau Projet Adobe Premiere Pro. Dernière modifié: 2025-06-01 05:06

La criminalité informatique est un acte accompli par un utilisateur d'ordinateur bien connu, parfois appelé pirate informatique, qui navigue illégalement ou vole les informations privées d'une entreprise ou d'un individu. Dans certains cas, cette personne ou ce groupe de personnes peut être malveillant et détruire ou corrompre l'ordinateur ou les fichiers de données. Dernière modifié: 2025-01-22 17:01

Membres de données (C++ uniquement) Les membres de données incluent les membres déclarés avec l'un des types fondamentaux, ainsi que d'autres types, notamment les types pointeur, référence, tableau, champs de bits et types définis par l'utilisateur. Une classe peut avoir des membres qui sont d'un type de classe ou qui sont des pointeurs ou des références à un type de classe. Dernière modifié: 2025-01-22 17:01

Sur la page d'historique : accédez à votre liste d'images sur https://gyazo.com/captures. Survolez l'image que vous souhaitez supprimer, cliquez sur la coche, puis sur l'icône de la corbeille. Nous n'avons pas la fonctionnalité de supprimer toutes les images à la fois pour le moment. Lorsque vous supprimez votre compte, toutes vos images sont également supprimées. Dernière modifié: 2025-01-22 17:01

Comment installer Kaspersky Free à partir de la ligne de commande Téléchargez le programme d'installation sur le site Web de Kaspersky. Ouvrez la ligne de commande en tant qu'administrateur. Saisissez l'adresse du programme d'installation et la commande pour démarrer l'installation avec les paramètres et les propriétés dont vous avez besoin. Suivez les instructions de l'assistant de configuration. Dernière modifié: 2025-01-22 17:01

Vérification des chiffres et des lettres Fonction Javascript pour vérifier si une entrée de champ contient uniquement des lettres et des chiffres // Fonction pour vérifier les lettres et les chiffres function alphanumeric(inputtxt) {var letterNumber = /^[0-9a-zA-Z]+$/; if((inputtxt.value.match(letterNumber)) {return true;} else {alert('message'); return false;}} Organigramme : Code HTML. Dernière modifié: 2025-06-01 05:06

Faites défiler vers le bas jusqu'à ce que vous voyiez Pop-ups et sélectionnez-le. Activez-le et le bouton devrait devenir bleu. L'option Annonces est également proche de l'option Pop-up, vous pouvez donc également la modifier. Pour désactiver la personnalisation des annonces, accédez aux paramètres de votre appareil -> Google -> Annonces et désactivez l'option. Dernière modifié: 2025-01-22 17:01

Obtenez une vitesse, une sécurité et une confidentialité inégalées avec le navigateur Brave Le navigateur Web par défaut dans Windows 10 est Microsoft Edge. Depuis sa création sous le nom de Project Spartan, Edge n'a pas pris en charge le plug-in Java d'Oracle. Bien qu'Edge ne le prenne pas en charge, Windows 10 le fait (voir également la prise en charge de Java sur Windows 10). Dernière modifié: 2025-01-22 17:01