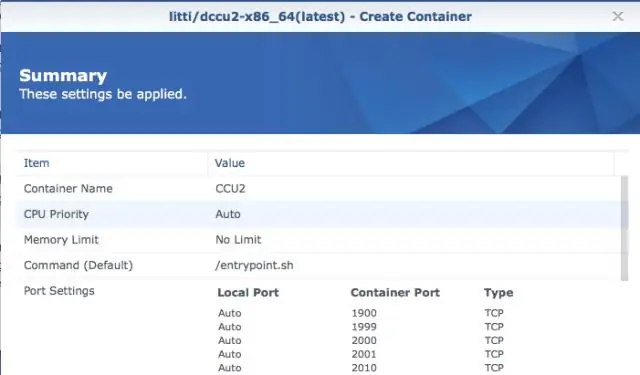

Le conteneur essaie de démarrer. Dans le processus, il essaie d'accéder à un fichier/bibliothèque qui n'existe pas. Il redémarre car la politique de redémarrage doit avoir été définie sur autre chose que non (la valeur par défaut), (en utilisant soit l'indicateur de ligne de commande --restart ou le docker-compose. Dernière modifié: 2025-01-22 17:01

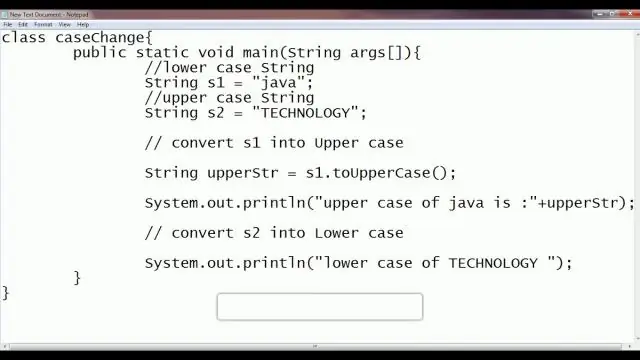

Les chaînes sont immuables en Java. Vous ne pouvez pas les changer. Vous devez créer une nouvelle chaîne avec le caractère remplacé. Transformez la chaîne en un caractère [], remplacez la lettre par un index, puis reconvertissez le tableau en chaîne. Dernière modifié: 2025-01-22 17:01

Artefact. Un objet fabriqué par des êtres humains; fait souvent référence à un outil primitif ou à une autre relique d'une période antérieure. Environnement construit. La partie du paysage physique qui représente la culture matérielle; les bâtiments, routes, ponts et structures similaires, grands et petits, du paysage culturel. Dernière modifié: 2025-01-22 17:01

Les structures de données intégrées sont : listes, tuples, dictionnaires, chaînes, ensembles et ensembles gelés. Les listes, les chaînes et les tuples sont des séquences ordonnées d'objets. Contrairement aux chaînes qui ne contiennent que des caractères, les listes et les tuples peuvent contenir n'importe quel type d'objets. Les listes et les tuples sont comme des tableaux. Dernière modifié: 2025-01-22 17:01

Vous pouvez utiliser une feuille de calcul Excel pour suivre vos heures facturables : indiquez simplement l'heure de début dans une colonne, l'heure de fin dans une deuxième colonne, puis soustrayez la première de la seconde. Dernière modifié: 2025-01-22 17:01

Enregistrer un document en tant que page Web Cliquez sur Fichier > Enregistrer sous et choisissez l'emplacement où vous souhaitez enregistrer votre document. Nommez votre fichier. Dans la liste Type de fichier, choisissez Page Web, Filtré. Dernière modifié: 2025-01-22 17:01

Appuyez sur le bouton radio pour sélectionner le message sortant, puis appuyez sur « Supprimer ». Le message non envoyé est supprimé de votre iPhone. Appuyez sur le bouton 'Menu' pour revenir au menu principal. Dernière modifié: 2025-01-22 17:01

Le raisonnement déductif, ou déduction, commence par une déclaration générale, ou une hypothèse, et examine les possibilités de parvenir à une conclusion logique spécifique, selon la California State University. La méthode scientifique utilise la déduction pour tester des hypothèses et des théories. Dernière modifié: 2025-01-22 17:01

Bien que plusieurs collections de polices illustrées ici soient téléchargeables gratuitement, assurez-vous de lire les termes qui les accompagnent. Grandes vibrations. Amer. Monogramme KK. Comfortaa. Explosion baroque. Castor. Plus grande évolution. Rasty Lop. Rasty Lop est un autre monogramme gratuit de la famille de polices sans-serif. Dernière modifié: 2025-01-22 17:01

Un diagramme de séquence montre les interactions d'objets organisées en séquence temporelle. Il décrit les objets et les classes impliqués dans le scénario et la séquence de messages échangés entre les objets nécessaires pour réaliser la fonctionnalité du scénario. Les diagrammes de séquence sont parfois appelés diagrammes d'événements ou scénarios d'événements. Dernière modifié: 2025-01-22 17:01

Ajouter un mot de passe à un PDF Ouvrez le PDF dans Acrobat DC. Choisissez Fichier > Protéger par mot de passe. Vous pouvez également choisir Outils > Protéger > Protéger par mot de passe. Sélectionnez si vous souhaitez définir le mot de passe pour la visualisation ou la modification du PDF. Tapez et retapez votre mot de passe. Cliquez sur Appliquer. Dernière modifié: 2025-01-22 17:01

Vivo V11 Pro Prix en Inde Détails du magasin Prix Flipkart Vivo V11 Pro (Noir étoilé, 64 Go) (6 Go de RAM) Rs. 14 990 Amazon Vivo V11 Pro (or éblouissant, 6 Go de RAM, 64 Go de stockage) Rs. 16 999 Tata CLiQ Vivo V11 Pro 64 Go (or éblouissant) 6 Go de RAM, double SIM 4G Rs. 17 990. Dernière modifié: 2025-01-22 17:01

Les boîtes aux lettres de la taille d'une lettre en plastique ou en métal bon marché[8] coûtent entre 11 $ et 50 $ et peuvent être trouvées dans n'importe quel magasin de rénovation domiciliaire. Les boîtes aux lettres murales en laiton ou en bronze ou finies en nickel[9], peuvent coûter de 100 $ à 300 $. Dernière modifié: 2025-01-22 17:01

Le dispositif d'entrepôt de données IBM® Netezza® comprend un SQL hautement optimisé appelé IBM Netezza Structured Query Language (SQL). Vous pouvez utiliser les commandes SQL pour créer et gérer vos bases de données Netezza, l'accès utilisateur et les autorisations pour les bases de données, et pour interroger le contenu des bases de données. Dernière modifié: 2025-01-22 17:01

Le noir est la référence pour la plupart des gens et vous permet de profiter de vos écouteurs sans vous soucier de la couleur. Le blanc est élégant et offre un bon équilibre entre une belle apparence sans être trop ostentatoire. Le jaune est destiné aux personnes qui souhaitent que leurs écouteurs soient remarqués - à la fois dans leurs oreilles et sur la table dans l'étui. Dernière modifié: 2025-01-22 17:01

Changer le nom sur votre compte Gmail Sur votre ordinateur, ouvrez Gmail. En haut à droite, cliquez sur Paramètres Paramètres. Cliquez sur l'onglet Comptes et importation ou Comptes. Sous "Envoyer le courrier en tant que", cliquez sur Modifier les informations. Saisissez le nom que vous souhaitez afficher lorsque vous envoyez des messages. En bas, cliquez sur Enregistrer les modifications. Dernière modifié: 2025-01-22 17:01

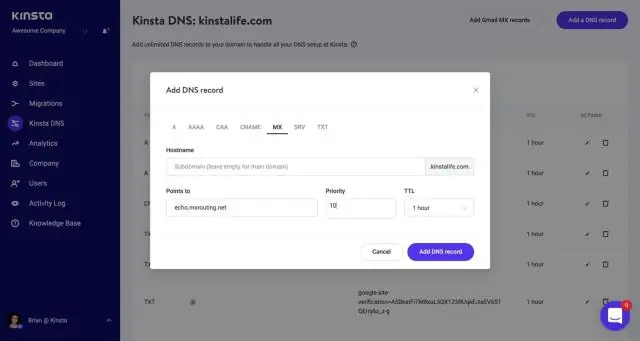

Créez un enregistrement MX sur votre domaine Connectez-vous au panneau de configuration One.com. Cliquez sur Paramètres DNS dans la vignette Paramètres avancés. Accédez aux enregistrements DNS. Sous créer un nouvel enregistrement, cliquez sur MX. Saisissez les informations suivantes : - Laissez le nom d'hôte vide ou saisissez un sous-domaine. Cliquez sur Créer un enregistrement pour enregistrer vos paramètres. Dernière modifié: 2025-01-22 17:01

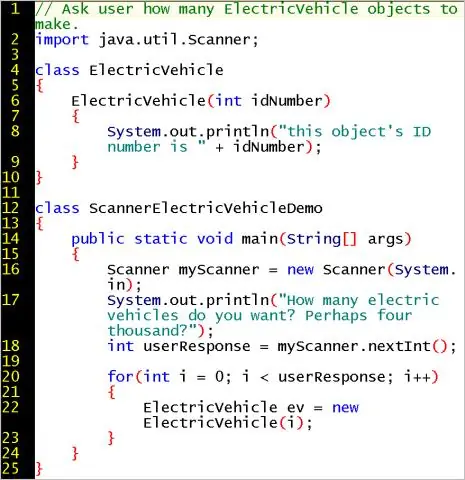

Exemple 2 import java.util.*; public class ScannerClassExample1 {public static void main(String args[]){String s = 'Bonjour, ceci est JavaTpoint.'; //Créez l'objet scanner et passez-y la chaîne. Scan du scanner = nouveau(s) scanner(s); //Vérifiez si le scanner a un jeton. System.out.println('Résultat booléen : ' + scan.hasNext());. Dernière modifié: 2025-01-22 17:01

Pourquoi utilisons-nous des balançoires en Java ? - Quora. Swing est un ensemble de composants de programme pour les programmeurs Java qui offrent la possibilité de créer des composants d'interface utilisateur graphique (GUI), tels que des boutons et des barres de défilement, des cases à cocher, des étiquettes, des zones de texte indépendantes du système de fenêtrage pour un système d'exploitation spécifique. Dernière modifié: 2025-01-22 17:01

Source de menace Les sources de menace sont celles qui souhaitent qu'un compromis se produise. C'est un terme utilisé pour les distinguer des agents/acteurs menaçants qui sont ceux qui mènent l'attaque et qui peuvent être mandatés ou persuadés par la source de la menace de mener l'attaque, sciemment ou inconsciemment. Dernière modifié: 2025-01-22 17:01

Tox-, racine. -tox- vient du latin, où il signifie 'poison'. '' Ce sens se trouve dans des mots tels que : antitoxine, détoxifier, intoxiqué, intoxication, toxique, toxine. Dernière modifié: 2025-01-22 17:01

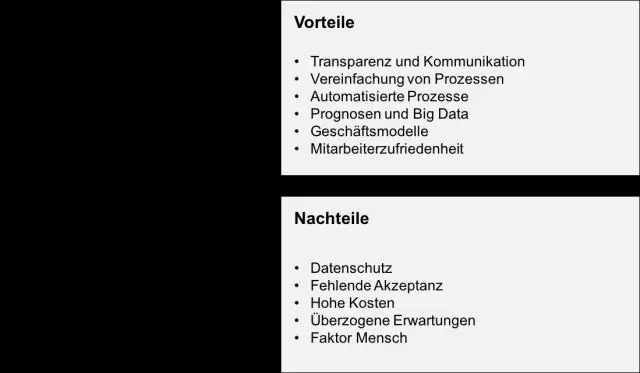

Inconvénients de l'automatisation des processus Peur de perdre leur emploi. Les employés peuvent faire face à cette peur. Frais d'investissement. La mise en place d'une solution d'automatisation des processus implique un investissement initial considérable. Perte de flexibilité. Modifier les flux de travail; les tâches et les processus peuvent impliquer une certaine rigidité. Dernière modifié: 2025-01-22 17:01

Si vous souhaitez afficher la date côté client, utilisez plutôt javascript (voir ci-dessus). Nous configurons le format de l'heure (timefmt) d'abord à l'aide d'un #config, puis #echo (output) le 'LOCAL_DATE' : Date/Time : MM/DD/YYYY hh:mm <!--# Date/Time : MM/DD/ AAAA hh:mm <!--#. Dernière modifié: 2025-01-22 17:01

Comment changer la langue audio ? Appuyez sur le bouton Menu de votre télécommande. Sélectionnez Paramètres. Sélectionnez Système. Choisir la langue. Sélectionnez Langue audio. Choisissez l'anglais préféré ou l'espagnol préféré. Dernière modifié: 2025-01-22 17:01

Correct! Le jeu est uniquement en réalité virtuelle et nécessite l'utilisation d'un casque de réalité virtuelle avec un PC répondant aux spécifications minimales, tels que les casques HTC Vive, Oculus Rift + Touch ou PlayStation VR. Il ne peut pas être joué avec un moniteur PC ou autrement sans ces casques. Dernière modifié: 2025-01-22 17:01

Applications clientes PostgreSQL. Ces applications clientes vous permettent d'afficher des bases de données, d'exécuter des requêtes SQL, etc. L'une des applications clientes PostgreSQL les plus populaires et les plus utilisées est pgAdmin III. Dernière modifié: 2025-01-22 17:01

McAfee Threat Intelligence Exchange (TIE) fournit un cadre personnalisé à votre environnement où vos produits de sécurité identifient collectivement les menaces et agissent comme un système de défense unifié contre les menaces. Dernière modifié: 2025-01-22 17:01

Déclarations de colis. La déclaration d'importation peut être utilisée pour rendre un package entier ou des classes individuelles au sein d'un package plus facilement accessibles à votre programme Java. Si aucune déclaration de package n'est spécifiée dans un fichier, le 'package par défaut' est utilisé. Le package par défaut ne peut pas être importé par d'autres packages. Dernière modifié: 2025-01-22 17:01

Un code de vérification Google est un code numérique court qui est parfois envoyé à votre téléphone ou à votre adresse e-mail, que vous utilisez pour effectuer une tâche telle que la récupération de mot de passe. C'est une étape de sécurité supplémentaire qui garantit que seul vous (ou quelqu'un d'autre qui est autorisé à accéder à votre compte Google) avez accès. Dernière modifié: 2025-01-22 17:01

L'action réflexe pour trouver quoi que ce soit de nos jours est d'utiliser le raccourci Ctrl+F, mais cela transfère en fait l'e-mail actuellement sélectionné. Le raccourci Ctrl+E ou F3 est ce que vous recherchez. Cela ouvre le ruban de recherche Outlook et place un curseur actif dans la barre de recherche de n'importe où dans Outlook. Dernière modifié: 2025-01-22 17:01

Basez un nouveau classeur sur un classeur existant Cliquez sur l'onglet Fichier. Cliquez sur Nouveau. Sous Modèles, cliquez sur Nouveau à partir de l'existant. Dans la boîte de dialogue Nouveau à partir d'un classeur existant, recherchez le lecteur, le dossier ou l'emplacement Internet qui contient le classeur que vous souhaitez ouvrir. Cliquez sur le classeur, puis sur Créer un nouveau. Dernière modifié: 2025-01-22 17:01

1) Cliquez sur le bouton Windows dans le coin inférieur gauche (configuration standard) de votre bureau. 2) Tapez « Options Internet » et sélectionnez Options Internet dans la liste. 3) Cliquez sur l'onglet Avancé et à partir de là, faites défiler jusqu'en bas. Si TLS 1.2 est coché, vous êtes déjà prêt. Dernière modifié: 2025-01-22 17:01

Lorsque vous créez et formatez des tableaux, des contrôles de filtre sont automatiquement ajoutés aux en-têtes de tableau. Essayez-le ! Sélectionnez n'importe quelle cellule de la plage. Sélectionnez Données > Filtrer. Sélectionnez la flèche d'en-tête de colonne. Sélectionnez Filtres de texte ou Filtres numériques, puis sélectionnez une comparaison, comme Entre. Saisissez les critères de filtrage et sélectionnez OK. Dernière modifié: 2025-01-22 17:01

L'exploration de données se fait sans aucune hypothèse préconçue, donc l'information qui vient des données n'est pas pour répondre à des questions spécifiques de l'organisation. Pas d'exploration de données : l'objectif de l'exploration de données est l'extraction de modèles et de connaissances à partir de grandes quantités de données, et non l'extraction (extraction) des données elles-mêmes. Dernière modifié: 2025-01-22 17:01

La syntaxe SQL pour supprimer une contrainte d'une table est ALTER TABLE 'table_name' DROP [CONSTRAINT|INDEX] 'CONSTRAINT_NAME'; ALTER TABLE Client DROP INDEX Con_First; ALTER TABLE Client DROP CONSTRAINT Con_First; ALTER TABLE Client DROP CONSTRAINT Con_First;. Dernière modifié: 2025-01-22 17:01

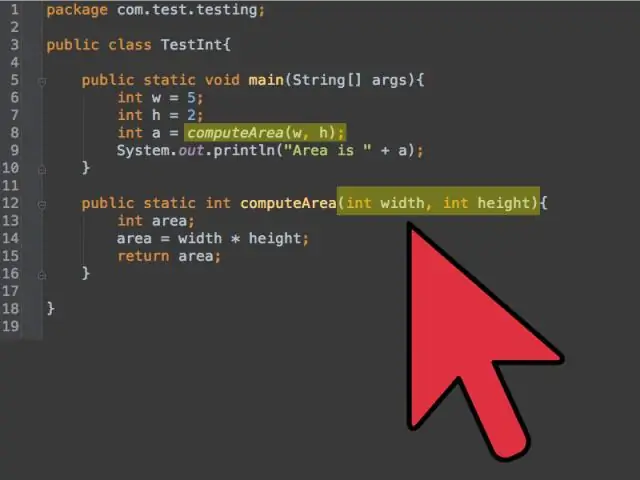

Un paramètre est une valeur que vous pouvez passer à une méthode en Java. Ensuite, la méthode peut utiliser le paramètre comme s'il s'agissait d'une variable locale initialisée avec la valeur de la variable qui lui a été transmise par la méthode appelante. Dernière modifié: 2025-01-22 17:01

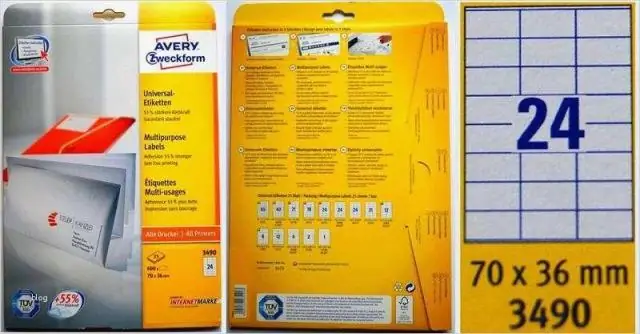

Avec votre document Word ouvert, allez en haut de l'écran et cliquez sur Mailings > Labels > Options. (Dans les anciennes versions de Word, le paramètre Options se trouve dans Outils en haut de la page.) Sélectionnez Avery US Letter dans le menu déroulant à côté de Label Vendors. Ensuite, faites défiler pour trouver votre numéro de produit Avery et cliquez sur OK. Dernière modifié: 2025-01-22 17:01

Windows redémarrera votre PC et commencera le processus de restauration. Cela peut prendre un certain temps pour que SystemRestore rétablisse tous ces fichiers - prévoyez au moins 15 minutes, peut-être plus - mais lorsque votre PC redémarrera, vous fonctionnerez au point de restauration sélectionné. Dernière modifié: 2025-01-22 17:01

MySQL INNER JOIN Tout d'abord, spécifiez la table principale qui apparaît dans la clause FROM (t1). Deuxièmement, spécifiez la table qui sera jointe à la table principale, qui apparaît dans la clause INNER JOIN (t2, t3,…). Troisièmement, spécifiez une condition de jointure après le mot-clé ON de la clause INNER JOIN. Dernière modifié: 2025-01-22 17:01

Chaque livre Lumio coûte 190 $ et coûte initialement 80 $ à produire. Dernière modifié: 2025-01-22 17:01